Руководство пользователя

Начиная с версии операционной системы KeeneticOS 3.1 в интернет-центрах Keenetic была добавлена поддержка новых алгоритмов безопасности WPA3-PSK , OWE , WPA/WPA2/WPA3-Enterprise и WPA3-192 Enterprise для беспроводной сети Wi-Fi.

Данная возможность реализована для всех новых моделей Keenetic c индексом KN-xxxx и моделей предыдущего поколения ZyXEL Keenetic Air, Extra II, Giga III, Ultra II.

WPA3-PSK (Wi-Fi Protected Access) — алгоритм безопасности, обеспечивающий защиту данных в беспроводных сетях Wi-Fi. Относится к режиму WPA3-Personal , который входит в состав третьей версии набора протоколов WPA3 . Разработан WPA3 организацией Wi-Fi Alliance и объявлен о выпуске в 2018 году. Новый протокол пришел на смену WPA2 , представленного ещё в 2004 году. Основная идея внедрения нового протокола WPA3 — устранение концептуальных недоработок протокола WPA2 , и в частности, защита от атак с переустановкой ключа (Key Reinstallation Attacks, KRACK). Протокол WPA3 обладает более высоким уровнем безопасности, в сравнении с WPA2 .

WPA3 предусматривает два режима работы WPA3-Personal и WPA3-Enterprise .

WPA3-Personal ( WPA3-PSK ) обеспечивает 128-битное шифрование данных, а WPA3-Enterprise (Suite B) 192-битное .

OWE ( Opportunistic Wireless Encryption ) — метод шифрования для усиления защиты и конфиденциальности пользователей при подключении к открытым (публичным) сетям Wi-Fi.

Дополнительную информацию о механизмах защиты WPA3 и OWE вы найдете в разделе » Примечание » в конце статьи и по следующим ссылам: WPA3, SAE, OWE.

Подсказка

В версиях KeeneticOS до 3.4.3 для лучшей совместимости при включенном роуминге рекомендуем использовать протокол защиты сети WPA2 . В противном случае в режиме WPA2+WPA3 устройства могут предпочитать WPA3 и при этом лишаться бесшовных переходов. Поддержка FT (Fast Transition) в режиме WPA3 реализована начиная с версии 3.4.3 .

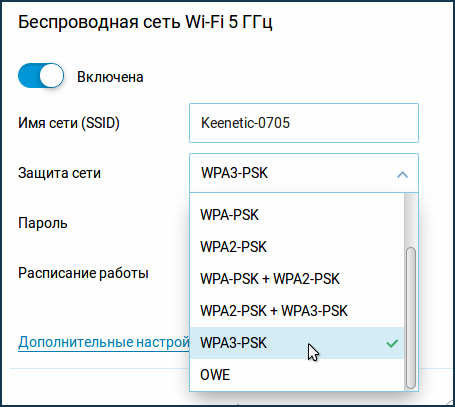

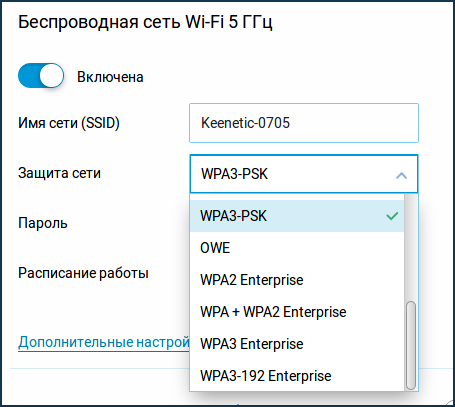

Настройка WPA3-PSK и OWE доступна в веб-конфигураторе Кинетика на странице » Домашняя сеть » в настройках беспроводной сети Wi-Fi.

Важно

Для использования новых механизмов защиты сети WPA3-PSK и OWE , подключаемое устройство должно иметь поддержку данных алгоритмов в драйвере своего радиомодуля.

При использовании смешанного типа шифрования » WPA2+WPA3 » с некоторыми мобильными устройствами может наблюдаться снижение скорости. Дополнительную информацию вы найдете в статье «С чем может быть связано снижение скорости в режиме WPA2+WPA3?»

Смешанный режим WPA2+WPA3 включайте только в том случае, когда есть уверенность, что все устройства домашней сети нормально работают в этом режиме.

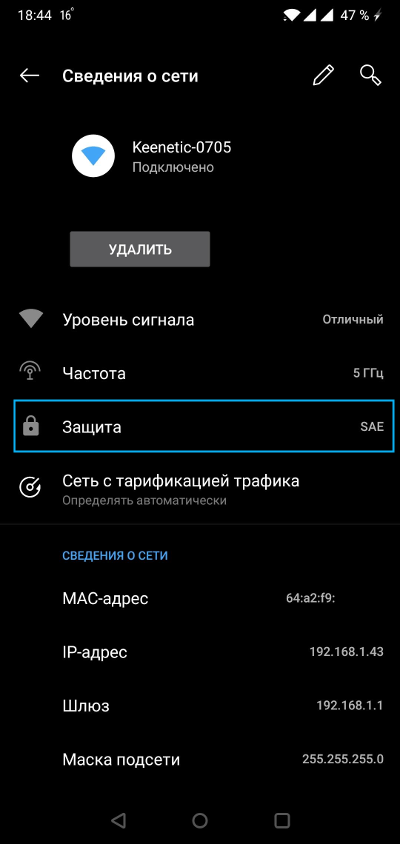

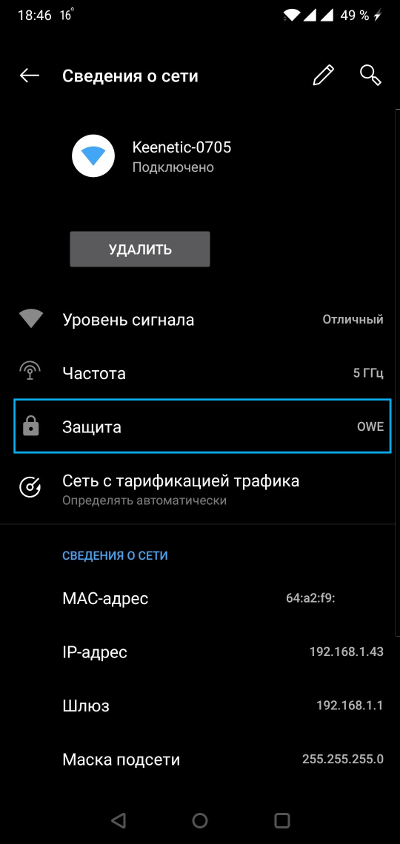

Ниже представлены примеры подключения на смартфоне Oneplus 6 с ОС Android 9 .

Защита сети WPA3-PSK ( SAE ):

Защита сети OWE :

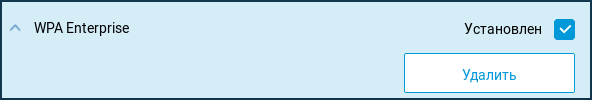

Для того чтобы воспользоваться протоколами WPA Enterprise нужно установить одноименный компонент системы » WPA Enterprise «. Сделать это можно на странице » Общие настройки » в разделе » Обновления и компоненты «, нажав на » Изменить набор компонентов «.

После этого в параметрах беспроводной сети Wi-Fi появится возможность настройки протоколов WPA Enterprise .

Примечание

WPA3 предусматривает два режима работы WPA3-Personal и WPA3-Enterprise .

WPA3-Personal . Самое важное изменение в протоколе WPA3 , это использование нового метода одновременной равноправной аутентификации SAE (Simultaneous Authentication of Equals), предоставляющего дополнительную защиту от брутфорс-атак. SAE должен заменить простой метод обмена общими ключами PSK ( Pre-Shared Key ), используемый в WPA2 . Задача SAE максимально защитить процесс установки соединения от хакерских атак. SAE работает на основании предположения о равноправности устройств. Любая из сторон может отправить запрос на соединение, и потом они начинают независимо отправлять удостоверяющую их информацию, вместо простого обмена сообщениями по очереди, как в случае с методом обмена ключами PSK . В SAE применяется специальный вариант установления связи (dragonfly handshake), использующий криптографию для предотвращения угадывания пароля злоумышленником.

Кроме вышесказанного, SAE использует метод прямой секретности (perfect forward secrecy, PFS ) для дополнительного усиления безопасности, которого не было в PSK . Предположим, злоумышленник получает доступ к зашифрованным данным, которые маршрутизатор отправляет и получает из Интернета. Раньше атакующий мог сохранить эти данные, а потом, в случае успешного подбора пароля, расшифровать их. С использованием SAE при каждом новом соединении устанавливается новый шифрующий пароль, и если хакер в какой-то момент проникнет в сеть, он сможет украсть только пароль от данных, переданных после этого момента.

Подробно метод аутентификации SAE описан в стандарте IEEE 802.11-2016.

WPA3-Enterprise . Данный режим работы предназначен для использования в учреждениях, в которых предъявляются самые высокие требования к безопасности и конфиденциальности информации. WPA3-Enterprise (Suite B) обеспечивает 192-битное шифрование данных.

OWE ( Opportunistic Wireless Encryption ) является расширением стандарта IEEE 802.11 , схожим с SAE . OWE обеспечивает безопасность данных, передаваемых по незащищенной сети, за счет их шифрования. При этом, от пользователей не требуется каких-то дополнительных действий и ввода паролей для подключения к сети.

Многие атаки, происходящие в открытой сети, относятся к пассивным. Когда к сети подключается много клиентов, злоумышленник может собрать очень много данных, просто фильтруя проходящую мимо информацию.

OWE использует оппортунистическое шифрование, определенное в стандарте RFC 8110, чтобы защищаться от пассивного подслушивания. Оно также предотвращает атаки с инъекцией пакетов, когда злоумышленник пытается нарушить работу сети, создавая и передавая особые пакеты данных, выглядящие, как часть нормальной работы сети.

Защита sae wifi что это

Улучшенная

безопасность

Wi-Fi сети

Что такое WPA3?

WPA3 — это новый стандарт безопасности Wi-Fi сетей, представленный Wi-Fi Alliance в 2018 году. Он повышает уровень безопасности в частных сетях, обеспечивает более надёжное шифрование паролей и повышенную защиту от брутфорс‑атак.

В чём преимущества WPA3?

WPA3 превосходит WPA2 по четырём основным направлениям

Более надёжная технология

Защита от брутфорс-атак

Улучшена безопасность для предприятий

Шифрование с длиной ключа 192 бит повышает безопасность корпоративных сетей.

Шаг 1.

Шаг 1.

Подключитесь к точке доступа для создания сети. Шаг 2.

Шаг 2.

Отсканируйте QR-коды устройств для их регистрации и привязки. Шаг 3.

Шаг 3.

Устройства подключены к сети. Атаки «человек посередине»

Атаки «человек посередине» WPA3 Enhanced Open™ пресекает

WPA3 Enhanced Open™ пресекает

атаки «человек посередине»- Почему WPA2 нам больше не друг

- Атака KRACK (Key Reinstallation Attack)

- 192х битовый security suite WPA3

- WPA3-Enterprise 192-bit mode

- Individualized data encryption в WPA3

- Упрощение настройки подключения WPA3

- Защита нестойких паролей в WPA3

Почему WPA2 нам больше не друг

WPA2 – протокол-долгожитель. Сформировался он полтора десятка лет назад, вобрав в себя все имеющиеся на тот момент наработки по защите от проблем WEP-шифрования, предложения по укреплению защиты management-кадров из 802.11i, а также некоторые другие моменты. С конца 2004 года данный протокол начал внедряться везде, и быстро стал стандартом, закрывшим проблему с безопасностью массовых WiFi-сетей, ранее бывшую нарицательной. Это было банально необходимо, чтобы спасти технологию, т.к. на тот момент работа поверх WiFi расценивалась без VPN/IPsec как что-то несерьёзное, ведь “спокойно кто угодно ломанёт”. Байки про “зачем платить за инет, цепляешься за соседский WiFi и через три минуты сидишь через него на халяву” также с приходом WPA2 куда-то пропали.

Однако технологии не стоят на месте, и у WPA2 со временем тоже обнаружились и накопились проблемы в самом протоколе, не решаемые патчами конкретной реализации WPA2.

Одна из них – атака KRACK.

Атака KRACK (Key Reinstallation Attack)

Подробное описание этой атаки, появившейся осенью 2017 года, есть на отдельном сайте, поэтому ограничимся кратким описанием проблемы.

Атака KRACK эксплуатирует то, что для защиты каждой новой сессии к конкретной точке доступа нет полноценной перегенерации ключевого материала. Соответственно, была найдена возможность повторно использовать nonce, а это дало возможность расшифровки трафика без доступа к PSK. Список систем, подпадающих под KRACK, содержит практически всё, что бывает в природе.

В реальности атака, кстати, если используется WPA-TKIP / GCMP, будет ещё серьёзнее по возможностям, т.к. можно будет ещё и “на лету” подделывать пакеты в сессии.

Защита проста – установить обновления ПО, не допускающие повторное использование nonce. И на точку доступа, и на клиентское устройство – иначе возможность атаки сохранится. Ну и, безусловно, переставать использовать наследие до-WPA2-времён – TKIP; он менее надёжен, чем стандартный вариант с AES-CCMP.

Несмотря на то, что прошли месяцы, часть производителей оборудования не озаботилась обновлениями, а многие пользователи не применили их. Поэтому KRACK до сих пор актуальна.

Другой проблемой является отсутствие PFS, а ещё одной – использование актуальных 15 лет назад криптоалгоритмов, и тому подобное. Что же предлагает WPA3?

Нововведения WPA3

В изначальном официальном анонсе рамочно упоминаются четыре нововведения, декларируемые так:

… configuration, authentication, and encryption enhancements

Two of the features will deliver robust protections even when users choose passwords that fall short of typical complexity recommendations, and will simplify the process of configuring security for devices that have limited or no display interface. Another feature will strengthen user privacy in open networks through individualized data encryption. Finally, a 192-bit security suite, aligned with the Commercial National Security Algorithm (CNSA) Suite from the Committee on National Security Systems, will further protect Wi-Fi networks with higher security requirements such as government, defense, and industrial.– давайте разберёмся, что получилось по факту.

192х битовый security suite WPA3

Отсылка к Commercial National Security Algorithm (CNSA) Suite значительно упрощает ситуацию, потому что с тем, что именно представляет из себя CNSA, мы уже разобрались. По факту речь, видимо, будет идти о том, что “минимальный” AES-128 будет убран в пользу вариантов “только AES-192 или AES-256”, притом та же судьба может постигнуть режим CBC. Это сделает реализацию более стойкой как к далёким призрачным атакам на брутфорс AES-128, так и к более реальным проблемам CBC-режима. И да, такой WPA3 будет востребован, т.к. будет выполнять все требования по защите информации для американских гос.структур, а следовательно – и для связанных с ними структур НАТО и других стран, что даст американским компаниям, производящим WiFi-оборудование, новый прекрасный рынок массового полупринудительного апгрейда старого небезопасного WiFi на новый и безопасный. Данное предположение усиливается тем, что первыми WPA3-сертификацию с гарантией получат американские вендоры, а остальных будут тормозить до последнего.

Схема эта древняя и проверенная ещё на 802.11n – когда новый стандарт только утверждается, “своим” вендорам сливается точная инфа “что именно войдёт в финальный вариант”, после чего они разрабатывают кремний с известными характеристиками, а все остальные гадают, что точно устаканят в новом стандарте – и в результате в момент объявления “Всё, финальный вариант выглядит так” у одних вендоров уже готовы и чипы и линейки продукции, а у других – только начало. Это называется “рыночек порешает” и в данном случае с WPA3, скорее всего, будет та же схема.

WPA3-Enterprise 192-bit mode

В новом стандарте WPA3 – два варианта работы. “Обычный” WPA3-SAE (SAE – это протокол Simultaneous Authentication of Equals, напоминающий Enhanced FIREFLY из Suite A) и “Корпоративный” WPA3-Enterprise. Криптографические нововведения касаются в первую очередь именно WPA3-Enterprise – т.е. говоря проще, WPA3-SAE – это улучшенный WPA2-PSK, а WPA3-Enterprise – это действительно более криптографически стойкий и переработанный стандарт.

- TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384 – притом EC у DH/DSA должна быть условно-безопасная NIST P-384;

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 – с теми же требованиями по EC, плюс RSA от 3072 бит;

- TLS_DHE_RSA_WITH_AES_256_GCM_SHA384 – специальный “ослабленный” режим, без EC – RSA от 3072 бит, DH-группа 15-я;

Individualized data encryption в WPA3

Под этой рамочной терминологией скрывается давняя проблема 802.11 – отсутствие обязательного Perfect Forward Secrecy. С ним мы тоже разобрались в статье про PFS, поэтому, во избежание дублирования, повторяться про то “что это и зачем” не будем.

Добавление mandatory PFS в WiFi, безусловно, улучшит безопасность. На данный момент в WPA2-PSK – самом популярном домашнем и не только варианте – работа PFS на уровне протокола технически невозможна. Причина этого проста – PFS требует, по определению, чтобы “ключ каждой сессии было нельзя ни украсть, ни повторно сгенерить из чего-то, хранящегося на постоянной основе”. То есть ключ должен генериться “на лету” и для генерации не использовать ничего из хранимых локально величин и значений. А у WPA2 всё чётко – главный стартовый ключ у сессии, который pairwise master key, использует пароль от PSK, 2^12 раз обработанный PBDKF2. Это, кстати, обозначает неочевидную неприятность – кто-то может снифить ваш трафик, а потом как-то раз всё же сможет украсть пароль от WiFi и у вас будут проблемы. И отсюда же следует большой привет тем, кто предполагает, что общественный WiFi с общим паролем – это безопасно, ибо WPA2. Нет, это безопаснее, чем WEP, но не безопасно.

Так что PFS в “самых простых домашних режимах работы 802.11” нужен, и это не “просто так гайки закручивают чтобы лишний раз на апгрейд развести”.

Конкретная реализация принципов PFS, вполне возможно, будет согласно новому RFC 8110 — Opportunistic Wireless Encryption.

Упрощение настройки подключения WPA3

Для тех, кому совсем лень набивать пароль от точки доступа, уже давно существует функция WPS – Wi-Fi Protected Setup. Для неё нужен минимум настроек и разовое нажатие кнопки на устройстве. Впрочем, данный механизм послужил причиной проблем с безопасностью, поэтому его использование не особо полезно.

В современном мире, где куча домашних устройств соединяются в сеть, образуя IoT – “интернет вещей” – процедура быстрого и безопасного подключения к общей беспроводной сети, притом не требующая от конечного устройства наличия экрана и клавиатуры, весьма востребована. В WPA3 обещают улучшения в этом направлении – что ж, будем посмотреть.

Защита нестойких паролей в WPA3

Сколько пользователю не объясняй про безопасность, а комфорт первичнее. В последнее время это приобрело фактически характер эпидемии – если вендор A выпустит удручающий по безопасности агрегат, который будет воровать деньги пользователя, подслушивать его, без разрешения сканировать окружающее пространство всеми способами – от видеокамер до поиска WiFi-устройств – но при этом агрегат будет позволять запостить фоточку в инстаграм не за 4 тыка пальцем, а за 3, то будет давка, крики про “Новый уровень доступной роскоши! Как же шикарно, божечки, уииии, дожили до счастья! Новый этап жизни, новый рывок, революция и счастье! А какие особо престижно закруглённые белые уголки!” и прочее.

Это в принципе везде так – здесь, в Гонконге, в 90% баров и ресторанов пароль или 12345678 или номер телефона заведения (они восьмизначные, очень удобно).

Соответственно, решение проблемы использования слабых паролей должно быть чисто техническим – никак не зависящим от того, насколько умён и расторопен пользователь.

Для этого предполагается использование схемы Password Authenticated Key Exchange (PAKE), в частности реализованной протоколом Dragonfly. Несмотря на то, что данный протокол имеет вопросы относительно безопасности, гарантируемый им уровень безопасности ощутимо лучше, чем существующий сейчас в типовом WPA2-PSK. Более детальная информация о доработанном варианте, Enhanced Dragonfly, есть вот здесь.

Что делать, готовясь к появлению WPA3?

Учитывая современные скорости WiFi, внедрение WPA3 будет связано с выпуском новой линейки чипов, занимающихся криптографическими операциями с трафиком. Если бы WPA3 усиливал только, допустим, разовые операции с генерацией/обменом ключевым материалом, то была бы возможность выпустить патч, добавляющий нужное на уровне ПО сетевого оборудования. Однако задача “на лету без задержек шифровать и проверять целостность кадров на гигабитных скоростях” решается только новыми ASIC’ами – поэтому с покупкой оборудования для беспроводных сетей – например, с обновлением домашнего роутера – лучше чуток подождать до появления на рынке массовых решений с WPA3.

Безусловно, где-то будет возможен и вариант “делать WPA3 на CPU”, однако он будет предсказуемо хуже по всем параметрам. Для мобильных устройств, например, это будет чревато очень нехарактерным расходом батареи и общими “тормозами” при перекачке больших объёмов трафика – но в случае, когда есть задача “чтобы безопасно в мессенджерах и соц.сетях сидеть” – почему бы и нет.

После наличия WPA3 на всех устройствах и последующего включения и тестирования WPA2 надо будет отключить, убрав таким образом все потенциальные проблемы с downgrade-атаками.

Впрочем, когда стандарт будет окончательно опубликован, про всё это будет добавлено в данную статью.

Wi-Fi становится безопаснее: всё, что вам нужно знать про WPA3

Недавно Wi-Fi Alliance обнародовал крупнейшее обновление безопасности Wi-Fi за последние 14 лет. Протокол безопасности Wi-Fi Protected Access 3 (WPA3) вводит очень нужные обновления в протокол WPA2, представленный в 2004 году. Вместо того, чтобы полностью переработать безопасность Wi-Fi, WPA3 концентрируется на новых технологиях, которые должны закрыть щели, начавшие появляться в WPA2.

Wi-Fi Alliance также объявил о двух дополнительных, отдельных протоколах сертификации, вводящихся в строй параллельно WPA3. Протоколы Enhanced Open и Easy Connect не зависят от WPA3, но улучшают безопасность для определённых типов сетей и ситуаций.

Все протоколы доступны для внедрения производителями в их устройства. Если WPA2 можно считать показателем, то эти протоколы в конечном итоге будут приняты повсеместно, но Wi-Fi Alliance не даёт никакого графика, по которому это должно будет происходить. Скорее всего, с внедрением новых устройств на рынок мы в итоге достигнем этапа, после которого WPA3, Enhanced Open и Easy Connect станут новыми опорами безопасности.

Что же делают все эти новые протоколы? Деталей много, и поскольку большинство из них связано с беспроводным шифрованием, встречается и сложная математика – но вот примерное описание четырёх основных изменений, которые они принесут с собой в дело беспроводной безопасности.

Одновременная аутентификация равных [Simultaneous Authentication of Equals, SAE]

Самое крупное изменение, которое принесёт WPA3. Самый главный момент в защите сети наступает, когда новое устройство пытается установить соединение. Враг должен оставаться за воротами, поэтому WPA2 и WPA3 уделяют много внимания аутентификации новых соединений и гарантии того, что они не будут являться попытками хакера получить доступ.

SAE – новый метод аутентификации устройства, пытающегося подключиться к сети. SAE – это вариант т.н. dragonfly handshake [установления связи по методу стрекозы], использующего криптографию для предотвращения угадывания пароля злоумышленником. Он говорит о том, как именно новое устройство, или пользователь, должен «приветствовать» сетевой маршрутизатор при обмене криптографическими ключами.

SAE идёт на замену методу Pre-Shared Key (PSK) [предварительно розданного ключа], используемого с момента презентации WPA2 в 2004-м. PSK также известен, как четырёхэтапное установление связи, поскольку столько именно сообщений, или двусторонних «рукопожатий», необходимо передать между маршрутизатором и подсоединяющимся устройством, чтобы подтвердить, что они договорились по поводу пароля, при том, что ни одна из сторон не сообщает его другой. До 2016 года PSK казался безопасным, а потом была открыта атака с переустановкой ключа (Key Reinstallation Attacks, KRACK).

KRACK прерывает серию рукопожатий, притворяясь, что соединение с маршрутизатором временно прервалось. На самом деле он использует повторяющиеся возможности соединения для анализа рукопожатий, пока не сможет догадаться о том, какой был пароль. SAE блокирует возможность такой атаки, а также наиболее распространённые офлайновые атаки по словарю, когда компьютер перебирает миллионы паролей, чтобы определить, какой из них подходит к информации, полученной во время PSK-соединений.

Как следует из названия, SAE работает на основании предположения о равноправности устройств, вместо того, чтобы считать одно устройство отправляющим запросы, а второе – устанавливающим право на подключение (традиционно это были устройство, пытающееся соединиться, и маршрутизатор, соответственно). Любая из сторон может отправить запрос на соединение, и потом они начинают независимо отправлять удостоверяющую их информацию, вместо того, чтобы обмениваться сообщениями по очереди, туда-сюда. А без такого обмена у атаки KRACK не будет возможности «вставить ногу между дверью и косяком», и атаки по словарю станут бесполезными.

SAE предлагает дополнительное усиление безопасности, которого не было в PSK: прямую секретность [forward secrecy]. Допустим, атакующий получает доступ к зашифрованным данным, которые маршрутизатор отправляет и получает из интернета. Раньше атакующий мог сохранить эти данные, а потом, в случае успешного подбора пароля, расшифровать их. С использованием SAE при каждом новом соединении устанавливается новый шифрующий пароль, поэтому даже если атакующий в какой-то момент и проникнет в сеть, он сможет украсть только пароль от данных, переданных после этого момента.

SAE описан в стандарте IEEE 802.11-2016, занимающем более 3500 страниц.

192-битные протоколы безопасности

WPA3-Enterprise, версия WPA3, предназначенная для работы в правительственных и финансовых учреждениях, а также в корпоративной среде, обладает шифрованием в 192 бита. Такой уровень шифрования для домашнего маршрутизатора будет избыточным, но его имеет смысл использовать в сетях, работающих с особо чувствительной информацией.

Сейчас Wi-Fi работает с безопасностью в 128 бит. Безопасность в 192 бита не будет обязательной к использованию – это будет вариант настроек для тех организаций, сетям которых она будет нужна. Wi-Fi Alliance также подчёркивает, что в промышленных сетях необходимо усиливать безопасность по всем фронтам: стойкость системы определяется стойкостью самого слабого звена.

Чтобы гарантировать подобающий уровень безопасности всей сети, от начала до конца, WPA3-Enterprise будет использовать 256-битный протокол Galois/Counter Mode для шифрования, 384-битный Hashed Message Authentication Mode режим для создания и подтверждения ключей, и алгоритмы Elliptic Curve Diffie-Hellman exchange, Elliptic Curve Digital Signature Algorithm для аутентификации ключей. В них много сложной математики, но плюс в том, что на каждом шагу будет поддерживаться шифрование в 192 бита.

Easy Connect

Easy Connect – это признание наличия в мире огромного количества устройств, присоединённых к сети. И хотя, возможно, не все люди захотят обзавестись умными домами, у среднего человека к домашнему маршрутизатору сегодня, скорее всего, подключено больше устройств, чем в 2004 году. Easy Connect – попытка Wi-Fi альянса сделать подсоединение всех этих устройств более интуитивным.

Вместо того, чтобы каждый раз при добавлении устройства вводить пароль, у устройств будут уникальные QR-коды – и каждый код устройства будет работать как публичный ключ. Для добавления устройства можно будет просканировать код при помощи смартфона, уже соединённого с сетью.

После сканирования устройство обменяется с сетью ключами аутентификации для установления последующей связи. Протокол Easy Connect не связан с WPA3 – устройства, сертифицированные для него, должны иметь сертификат для WPA2, но не обязательно сертификат для WPA3.

Enhanced Open

Enhanced Open – ещё один отдельный протокол, разработанный для защиты пользователя в открытой сети. Открытые сети – такие, которыми вы пользуетесь в кафе или аэропорту – несут в себе целый комплекс проблем, которые обычно не касаются вас, когда вы устанавливаете соединение дома или на работе.

Многие атаки, происходящие в открытой сети, относятся к пассивным. Когда к сети подключается куча людей, атакующий может собрать очень много данных, просто фильтруя проходящую мимо информацию.

Enhanced Open использует оппортунистическое беспроводное шифрование (Opportunistic Wireless Encryption, OWE), определённое в стандарте Internet Engineering Task Force RFC 8110, чтобы защищаться от пассивного подслушивания. Для OWE не требуется дополнительная защита с аутентификацией – оно концентрируется на улучшении шифрования данных, передаваемых по публичным сетям, с целью предотвратить их кражу. Оно также предотвращает т.н. простую инъекцию пакетов [unsophisticated packet injection], в которой атакующий пытается нарушить работу сети, создавая и передавая особые пакеты данных, выглядящие, как часть нормальной работы сети.

Enhanced Open не даёт защиты с аутентификацией из-за особенностей организации открытых сетей – они по определению предназначены для всеобщего использования. Enhanced Open был разработан для улучшения защиты открытых сетей против пассивных атак, так, чтобы не требовать от пользователей ввода дополнительных паролей или прохождения дополнительных шагов.

Пройдёт, по меньшей мере, несколько лет, до того, как WPA3, Easy Connect и Enhanced Open станут нормой. Широкое распространение WPA3 произойдёт только после замены или обновления маршрутизаторов. Однако если вас беспокоит безопасность вашей личной сети, вы сможете заменить свой текущий маршрутизатор на другой, поддерживающий WPA3, как только производители начнут продавать их, что может произойти уже через несколько месяцев.

Более надёжное применение

Улучшено подключение Wi-Fi устройств

Безопасные общественные сети

Защита от брутфорс-атак

При подключении к защищённой паролем Wi-Fi сети между клиентом и точкой доступа происходит четырёхстороннее «рукопожатие». В WPA3 используется протокол SAE (одновременная аутентификация равных) для защиты этого процесса и предотвращения атак на Wi-Fi сеть в том случае, когда пароль ненадёжный.

Сложнее взломать Протокол SAE исключает возможность офлайн словарных атак, повышая безопасность обмена ключами.

Прямая секретность Гарантирует, что хакеры не смогут расшифровать полученные данные, даже если ключ скомпрометирован.

Обособленная защита ключей Снижает риск взлома, создавая новый общий ключ PMK между каждым клиентом и точкой доступа.

Улучшенная безопасность

для предприятий

В отличие от 128-битного шифрования WPA2, в WPA3 используется 192-битное шифрование. Вместе с набором средств CNSA (Коммерческий алгоритм национальной безопасности) для обеспечения максимальной безопасности будет применяться 48-битный вектор инициализации (в соответствии с требованиями государственных органов).

Улучшенное подключение Wi-Fi устройств

WPA3 поддерживает Easy Connect™ — новый метод подключения к Wi-Fi устройств без дисплеев, а также устройств умного дома. Обычный процесс добавления устройств без дисплеев требует использования сторонних программ или приложений. WPA3, в свою очередь, позволяет безопасно и удобно добавлять IoT-устройства с помощью QR-кода.

Примечание: Wi-Fi Easy Connect™ был выпущен в рамках WPA3 и не является частью обязательного процесса сертификации WPA3.

Поддержка данной функции не является обязательной, поэтому Easy Connect™ может не поддерживаться на некоторых устройствах.

Безопасность в общественных сетях

WPA3 поддерживает стандарт Enhanced Open™, обеспечивающий повышенную безопасность передачи данных при использовании незащищённых открытых хот‑спотов Wi‑Fi. Каждое подключение между пользователем и точкой доступа шифруется уникальным ключом, чтобы исключить самые распространённые атаки типа «человек посередине».

Примечание: Wi-Fi Enhanced Open был выпущен в рамках WPA3 и не является частью обязательного процесса сертификации WPA3.

Поддержка данной функции не является обязательной, поэтому Enhanced Open может не поддерживаться на некоторых устройствах.

TP-Link — один из первых

поставщиков, поддерживающих WPA3

Для максимальной защиты вашего Wi-Fi, TP-Link внедряет технологию WPA3 в свои Wi-Fi роутеры, усилители Wi-Fi сигнала,

домашние Mesh Wi-Fi системы Deco, точки доступа Omada Wi-Fi для бизнеса с поддержкой SDN и не только.

WPA3 – новый уровень безопасности WiFi 802.11

8 января 2018 года организация Wi-Fi Alliance анонсировала выход в 2018 году нового стандарта безопасности – WPA3. 25 июня состоялась официальная публикация стандарта.