Расширить значение TTL Asus — что это?

Приветствую всех! Поговорим про одну сетевую настройку, которую можно встретить в роутере. Постараюсь все написать простыми словами. Поехали разбираться!

Расширить значение TTL Asus — что это такое?

На роутерах Asus, Zyxel и других фирм вы можете встретить две настройки:

- Расширить значение TTL (Extend The TTL Value) — опция на роутере, работающая на входящий трафик, если от провайдера пришел пакет с TTL равным 1, то он не будет обнулен. В результате все ваши внутренние устройства смогут его получить.

- Подменить значение LAN TTL — нужна для отправки пакетов с фиксированным TTL, вне зависимости от того сколько узлов в локальной сети, TTL все равно будет одинаковый и провайдер вас не заблокирует.

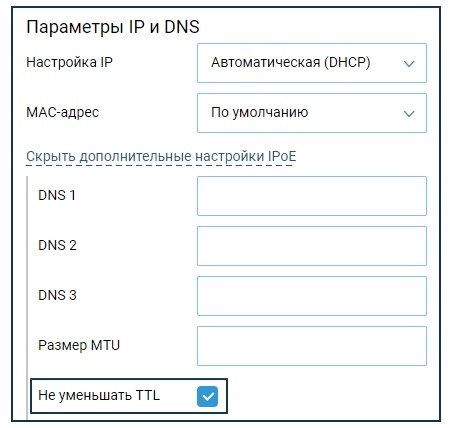

Вот собственно эти опции в настройках роутера:

Зачем нужны эти настройки?

Обе эти опции предназначены для упрощения работы при использовании мобильного интернета, когда есть ограничение на количество подключенных устройств.

Оказывается что мобильный оператор может ограничивать раздачу интернета, то есть когда вы купили модем и подключили его к роутеру чтобы он раздавал интернет например по Wi-Fi (или в модеме присутствует такая функция изначально).. и вот оператору это не нравится. Он хочет чтобы его интернетом пользовался только один человек (экономически логично). Провайдер может анализировать TTL для определения есть роутер у пользователя или нет, и если есть, то интернет может блокироваться. Но вот вышерассмотренные опции могут помешать ему это сделать.

Но вообще редко когда провайдер страдает такой ерундой, но случаи бывали.

TTL — что это вообще такое?

Расшифровывается как Time To Live и означает время жизни пакета.

Интернет передается по пакетам, например с ноутбука на телефон или обратно, постоянно идут пакеты, в которых содержатся данные. И у каждого пакета есть такое значение как TTL — время жизни пакета в протоколе IP.

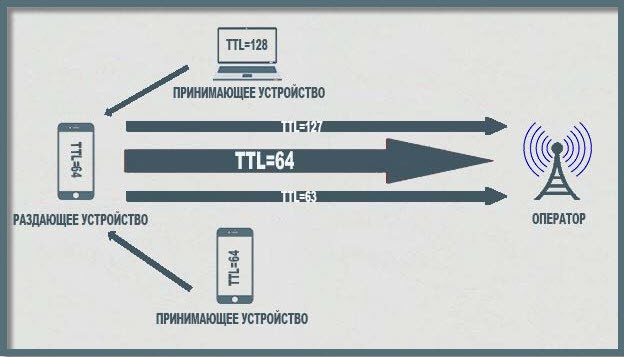

TTL, которое задается по умолчанию — разное у каждого устройства. При каждом прохождении устройства — TTL пакета уменьшается на единицу. Устройством может быть модем, телефон, роутер или другое сетевое оборудование. Если изначально TTL был равен 128, то например если пакет прошел через модем — соответственно будет уже 127 (минус один).

Мобильный оператор, если хочет понять используют роутер или нет — может анализировать значение TTL у пакетов, которые идут от абонента. Например если используется только смартфон, то пакеты приходят с TTL 128, а если используется роутер — то уже будет TTL 127. В итоге оператор видит что TTL прыгает и делает вывод что в интернете сидят не только с телефона, но и с других устройств, то есть происходит раздача интернета, а это стоит дополнительной платы. Но это конечно есть не у всех операторов.

Смартфоны на iOS и Android имеют TTL 64, а в Windows — 128.

Как изменить TTL в Windows 10?

Возможно способ будет работать и для Windows 7.

- Открываем реестр, для этого можно зажать Win + R, указать команду regedit.

- Переходим по такому пути: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters

- Теперь в этой папке нужно создать параметр DefaultTTL — нажимаем правой кнопкой справа по белому пространству и выбираем Создать > DWORD (32-bit), даем название DefaultTTL. Потом нажимаем два раза по созданному параметру и указываем.. например 64 (там где Система исчисления там выбираем Десятичная). Указать можно и другое значение, смотря какую задачу вы хотите решить.

- Точно такой же параметр нужно создать и в этом разделе: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\TCPIP6

- После создания параметра нужно перезагрузить ПК.

Кстати часто используя TTL оператор запрещает пользоваться мобильным интернетом на ПК.

Как проверить TTL на компьютере?

На самом деле очень просто:

- Откройте командную строку. В Windows 10 можно просто зажать Win + X (либо просто нажать правой кнопкой по пуску) и выбрать командную строку от администратора. Можно еще зажать Win + R и написать cmd, потом нажать ОК.

- Теперь указываем команду ping 127.0.0.1 — в ответе команды вы увидите значение TTL.

Заключение

- Расширить значение TTL Asus — настройка которая не будет обнулять TTL пакета, если он равен 1. Это позволит пакету продолжить путь через роутер и попасть на нужное устройство.

- Данная опция как и Подменить значение LAN TTL (установка фиксированного TTL) может помочь обойти запрет провайдера на раздачу интернета другим устройствам. Обычно такое бывает у мобильных операторов, когда вы оплачиваете интернет для смартфона и хотите раздать его по Wi-Fi (например просто вставив симку в модем, который умеет раздавать интернет по Wi-Fi).

- По умолчанию данная опция отключена. Включать нужно при необходимости, хотя с другой стороны в теории включение не должно нарушить работу интернета.

На главную

Совсем недавно на наших страницах появлялся обзор флагманского устройства – беспроводного маршрутизатора ASUS RT-AC88U. Отличительной особенностью модели было наличие восьми LAN-портов. Такое количество проводных интерфейсов может потребоваться при наличии большого числа устройств, имеющих проводное подключение: стационарные компьютеры, сетевые хранилища и МФУ, видеоплееры и так далее. Однако столько техники обычно бывает лишь у гиков и компьютерных энтузиастов. Обычным пользователям зачастую даже четырёх стандартных проводных портов бывает слишком много. Сегодня в нашу сетевую лабораторию попала на тестирование модель, обладающая двумя LAN и одним WAN-интерфейсом. ASUS RT-AC53 – поистине бюджетный маршрутизатор.

Итак, скорее приступим!

Внешний вид и аппаратная платформа

Беспроводной маршрутизатор ASUS RT-AC53 выполнен в чёрном пластиковом корпусе, габариты которого составляют 320х190х35 мм (без учёта антенн), при массе всего в 285 грамм. Для своей работы устройство требует внешний блок питания (поставляется в комплекте) со следующими характеристиками: 12 В и 1 А.

Верхняя панель матовая, состоящая из двух частей. На ней расположено название производителя и основные параметры изделия, а также светодиоды, отображающие состояние проводных и беспроводных интерфейсов устройства, а также наличие питания.

Боковые поверхности ничем не примечательны, здесь лишь расположена вентиляционная решётка.

На нижней панели маршрутизатора можно обнаружить наклейку с краткой информацией о модели, четыре резиновые ножки, два углубления для ещё двух ножек, два технологических отверстия для крепления устройства к стене, а также, естественно, вентиляционную решётку.

Задняя панель несёт на себе три несъёмные поворотные антенны, три интерфейса Gigabit Ethernet (один WAN и два LAN), разъём питания с кнопкой включения/выключения устройства, кнопку WPS и утопленную кнопку Reset.

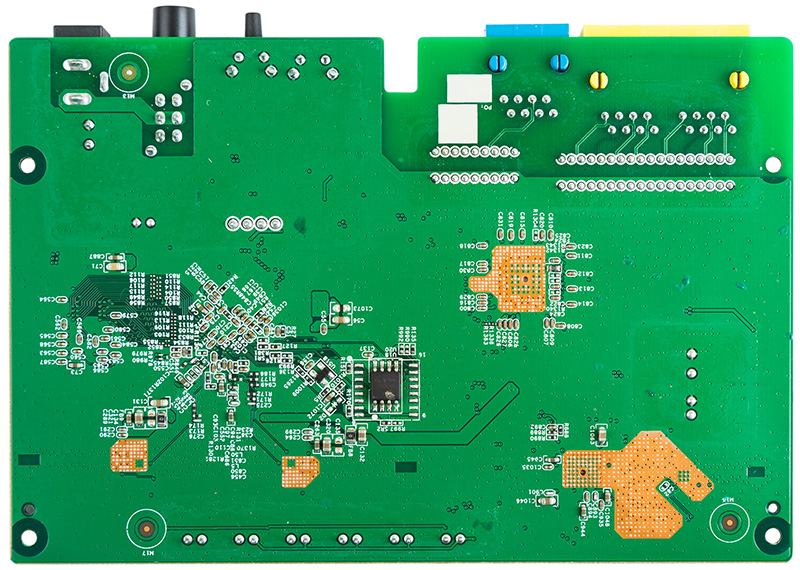

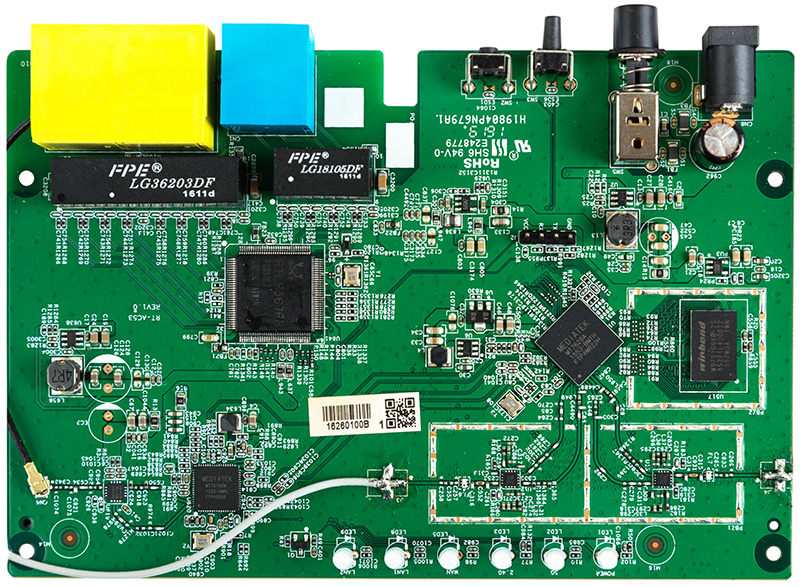

Заглянем теперь внутрь корпуса. Аппаратная начинка беспроводного маршрутизатора ASUS RT-AC53 представлена одной зелёной текстолитовой платой, основные элементы на которой размещены с одной стороны. Исключение составляет лишь модуль флеш-памяти GigaDevice 25Q64CSIG, объём которой составляет 8 Мбайт.

Функции проводного коммутатора Gigabit Ethernet здесь выполняет микросхема Realtek RTL8367RB. Центральный процессор представлен чипом MediaTek MT7620A, работающим на частоте 580 МГц. Такой процессор мы уже встречали ранее в моделях ASUS RP-AC52 и RT-AC51U. Функции оперативной памяти выполняет DDR2 модуль Winbond W9751G6KB-25, объём которого составляет 64 Мбайта. Поддержка беспроводного диапазона 2.4 ГГц (2T2R) встроена в процессор, тогда как для диапазона 5 ГГц используется отдельный беспроводной чип MediaTek MT7610EN.

На этом мы завершаем беглое рассмотрение аппаратной начинки маршрутизатора и переходим к изучению его программных возможностей.

Начальная настройка и обновление прошивки

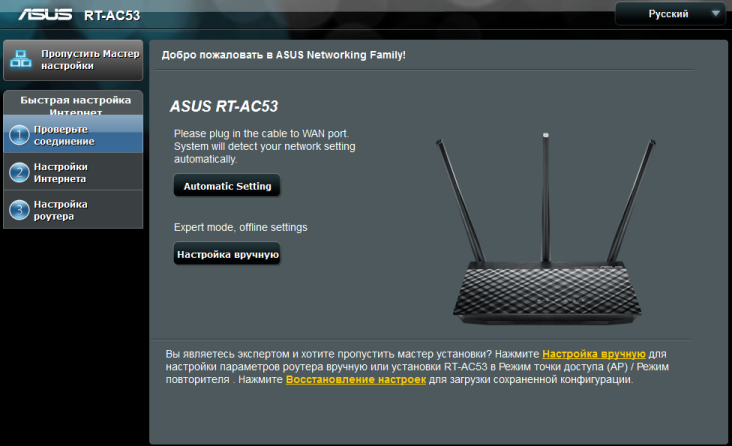

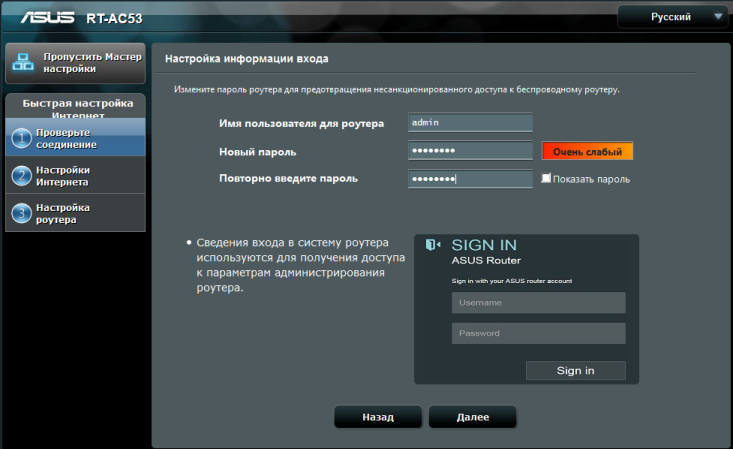

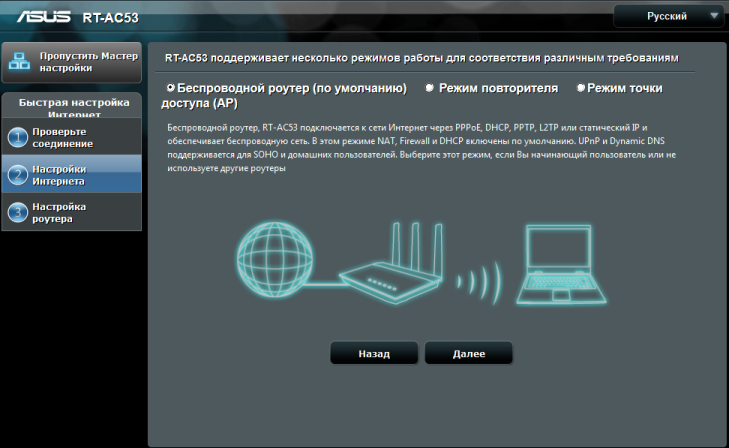

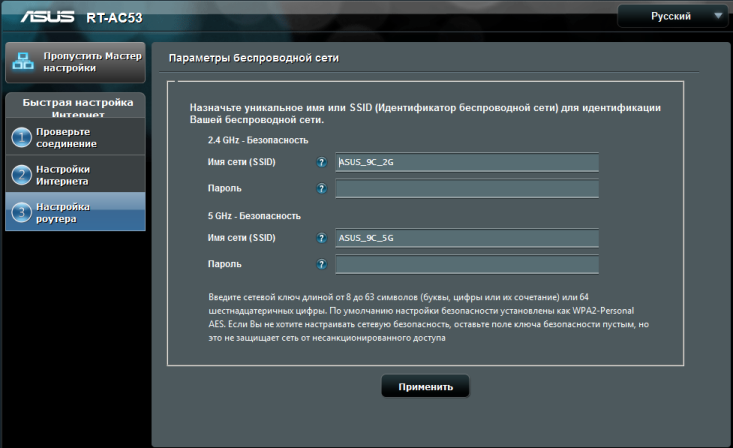

При первом подключении к беспроводному маршрутизатору ASUS RT-AC53 пользователю необходимо будет произвести первоначальную настройку устройства. Сама первоначальная настройка предельно проста – требуется лишь указать основные настройки подключения к сети Интернет, задать пароль администратора, выбрать режим работы.

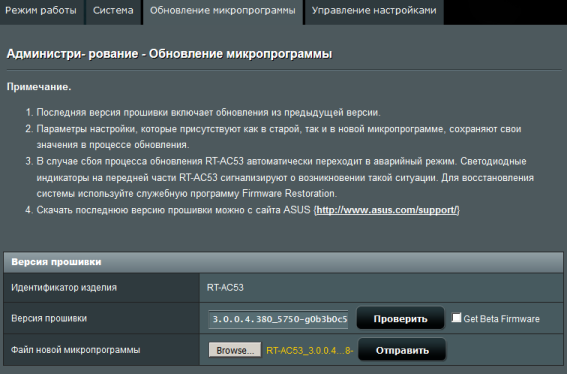

Обновление микропрограммного обеспечения традиционно для всех беспроводных маршрутизаторов компании ASUS и не требует от пользователя никаких специальных знаний. Для смены прошивки требуется обратиться ко вкладке «Обновление микропрограммы» меню «Администрирование» и указать файл, содержащий новую версию микропрограммного обеспечения. Стоит также отметить, что обновление может быть произведено и в полуавтоматическом режиме, для чего, естественно, требуется наличие подключения к сети Интернет.

Весь процесс обновления микропрограммного обеспечения обычно занимает не более трёх минут (без учёта времени, необходимого на загрузку прошивки из глобальной сети).

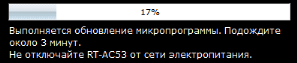

Здесь же, на наш взгляд, уместно будет упомянуть об утилитах, поставляемых вместе с маршрутизатором, потому что обычно потребность в них возникает именно в процессе первоначальной настройки устройства. Итак, в комплекте с ASUS RT-AC53 распространяются три утилиты: Device Discovery, Firmware Restoration и ASUS Printer Setup. Признаться, мы не очень понимаем, для чего вендор предлагает использовать утилиту ASUS Printer Setup, так как модель RT-AC53 не обладает USB-портами.

С помощью утилиты Device Discovery пользователь может обнаружить беспроводной маршрутизатор ASUS RT-AC53 в своей локальной сети.

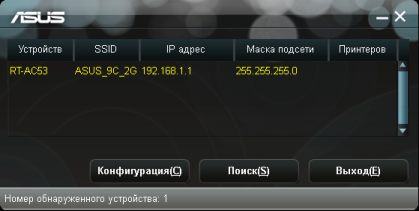

Если в процессе обновления прошивки произошёл сбой, RT-AC53 переходит в режим восстановления, опознать который можно по медленно мигающему индикатору питания. К сожалению, тестируемый беспроводной маршрутизатор не имеет встроенного в загрузчик веб-сервера, поэтому восстановить прошивку можно либо с помощью утилиты Firmware Restoration, либо вручную, выгрузив прошивку на устройство по протоколу TFTP.

Стоит также отметить, что находясь в режиме восстановления, RT-AC53 не отвечает на эхо-запросы по протоколу ICMP (ping).

C:\>ping 192.168.1.1

Pinging 192.168.1.1 with 32 bytes of data:

Request timed out.

Request timed out.

Request timed out.

Request timed out.

Ping statistics for 192.168.1.1:

Packets: Sent = 4, Received = 0, Lost = 4 (100% loss),

Однако и с восстановлением по TFTP не всё так просто. Сначала мы просто пытались передать файл с новой прошивкой на маршрутизатор, но безуспешно.

C:\>tftp -i 192.168.1.1 put c:\RT-AC53_3.0.0.4_380_6038-g76a4aa5.trx

Timeout occurred

Connect request failed

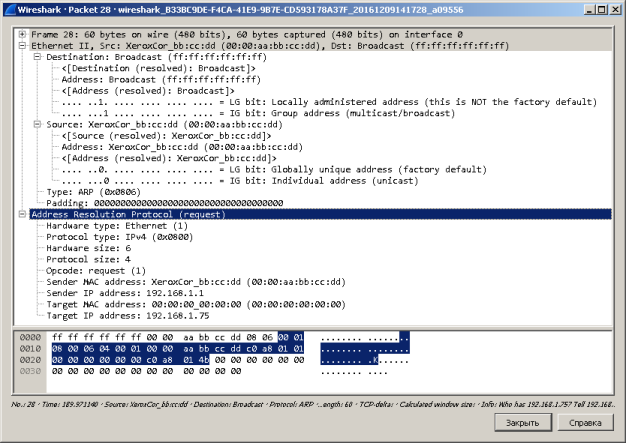

Тогда мы запустили Wireshark и стали анализировать трафик, которым обмениваются тестовый ПК и маршрутизатор. Оказалось, что периодически RT-AC53 отправляет ARP-запрос об адресе 192.168.1.75.

Мы изменили адрес на тестовом ПК на 192.168.1.75/24, после чего передача файла с микропрограммным обеспечением произошла успешно. Через несколько секунд после получения файла RT-AC53 самостоятельно перезагрузился, используя новую прошивку.

C:\>tftp -i 192.168.1.1 put c:\RT-AC53_3.0.0.4_380_6038-g76a4aa5.trx

Transfer successful: 7475296 bytes in 2 second(s), 3737648 bytes/s

На этом мы завершаем раздел, посвящённый обновлению прошивки и первоначальным настройкам, и переходим к рассмотрению возможностей веб-интерфейса устройства.

Обзор веб-интерфейса

Доступ к веб-интерфейсу беспроводного маршрутизатора ASUS RT-AC53 можно получить с помощью любого современного браузера. Веб-интерфейс устройства традиционно выполнен в серо-чёрных тонах и доступен на тринадцати языках.

Мы не станем подробно описывать все возможности модели, но остановимся на наиболее интересных.

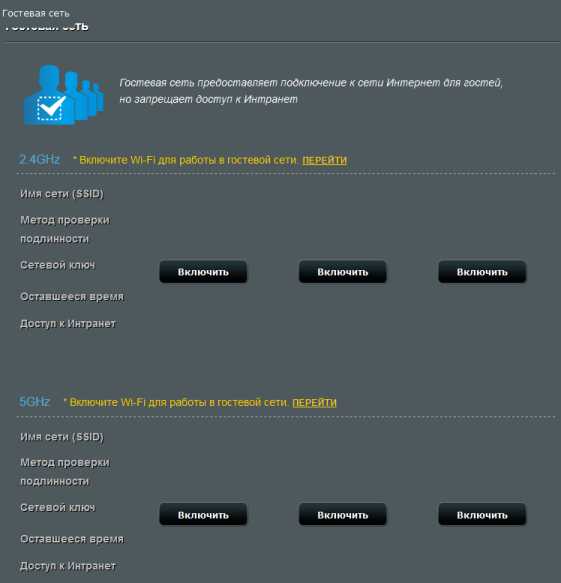

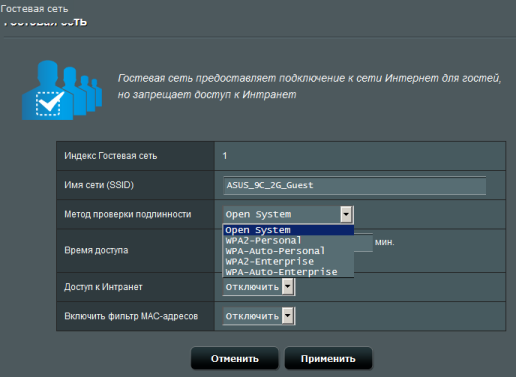

Модель RT-AC53, равно как и все остальные современные беспроводные устройства ASUS, поддерживает создание до трёх гостевых сетей в каждом беспроводном диапазоне. Соответствующая настройка доступна в пункте меню «Гостевая сеть».

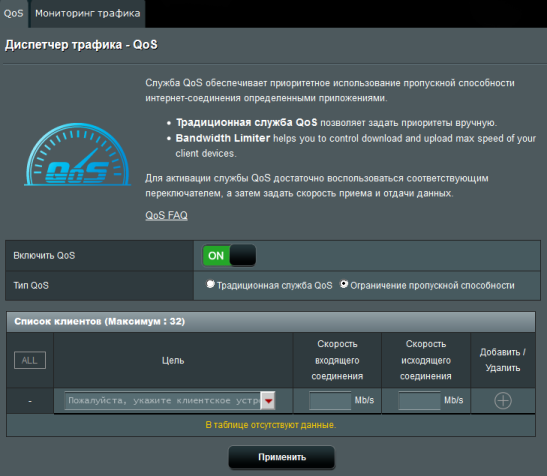

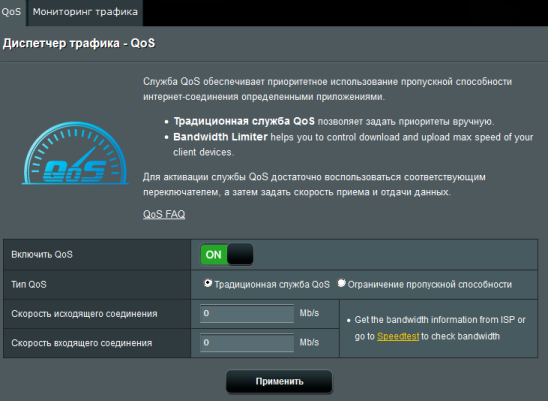

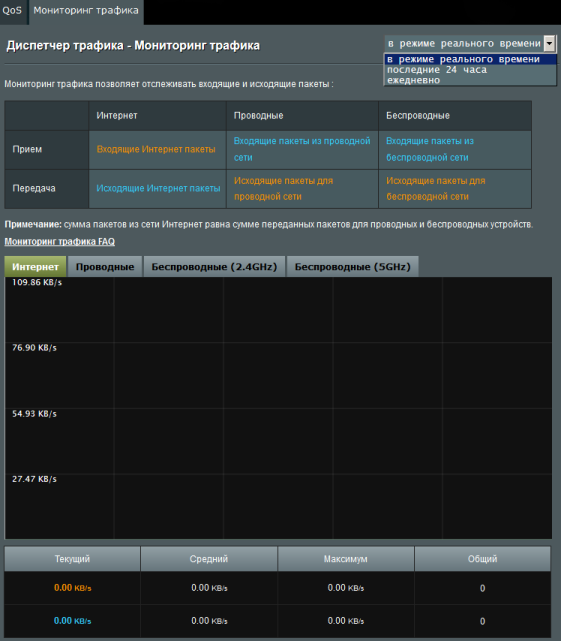

Настройки, отвечающие за обеспечение качества обслуживания, собраны в пункте меню «Диспетчер трафика». Здесь пользователь может вручную ограничить скорость передачи данных для определённых узлов, либо воспользоваться традиционной службой QoS. Также с помощью данного пункта меню можно получить график загрузки проводных и беспроводных интерфейсов.

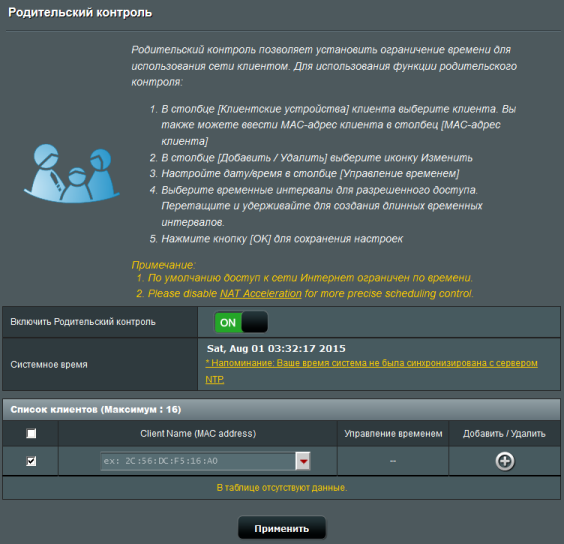

При необходимости ограничить время пользования глобальной сетью, следует обратиться к пункту меню «Родительский контроль».

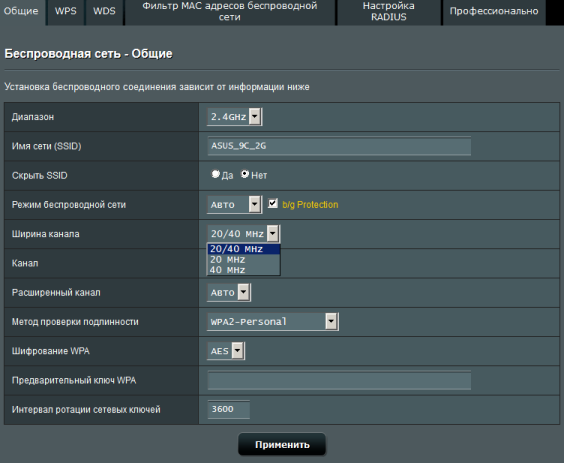

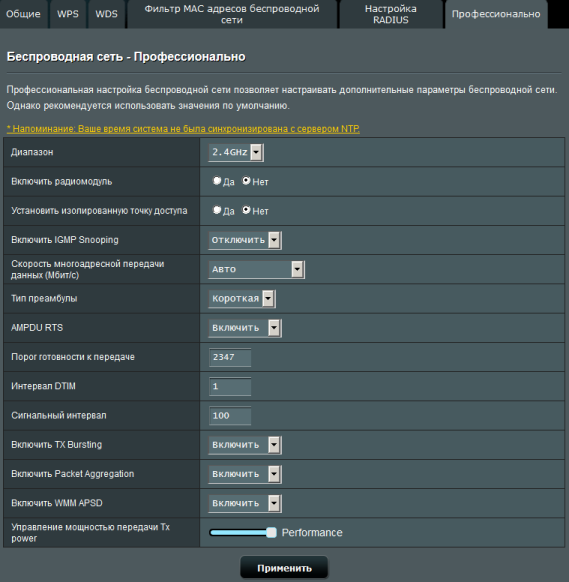

Настройки беспроводной сети, собранные во вкладках пункта меню «Беспроводная сеть», традиционны для большинства беспроводных маршрутизаторов ASUS, поэтому мы не станем на них останавливаться.

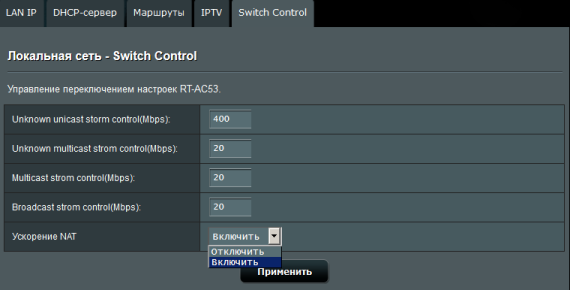

Вкладка «Switch Control» пункта меню «Локальная сеть» привлекла наше внимание. Кроме опции включения/отключения аппаратного ускорения NAT, здесь присутствует возможность ограничения по скорости определённого (обычно нежелательного) трафика.

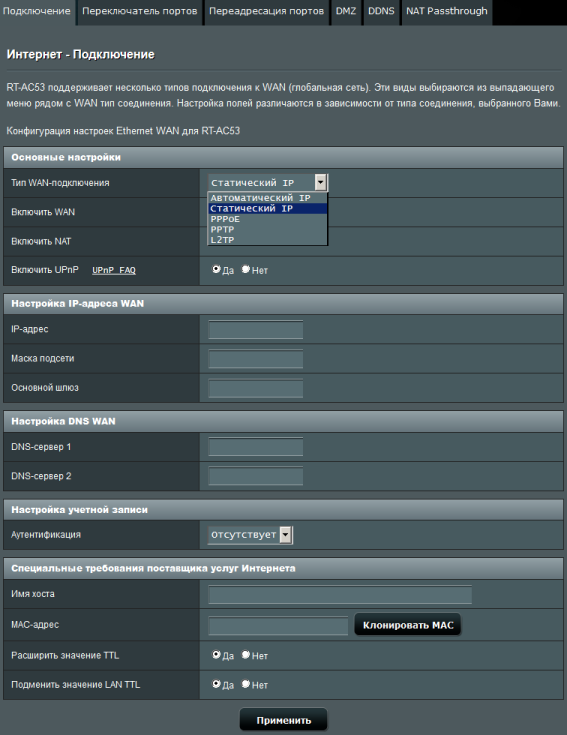

ASUS RT-AC53 для подключения к провайдерам может использовать статические и динамические IP-адреса, а также следующие туннели: PPTP, L2TP и PPPoE. Соответствующие настройки доступны на вкладке «Подключение» пункта меню «Интернет». Пожалуй, пару слов здесь стоит сказать об опциях «Расширить значение TTL» и «Подменить значение LAN TTL». Обе опции предназначены для упрощения работы пользователя в сетях операторов, ограничивающих абонентов по количеству подключённых устройств. Опция «Подменить значение LAN TTL» позволяет отправлять пакеты в интернет с фиксированным значением поля TTL в заголовке IP-пакета, тогда как опция «Расширить значение TTL» влияет на трафик в обратном направлении, позволяя не отбрасывать те пакеты, TTL которых должен был обнулиться при прохождении через роутер.

К сожалению, функция Dual WAN моделью RT-AC53 не поддерживается.

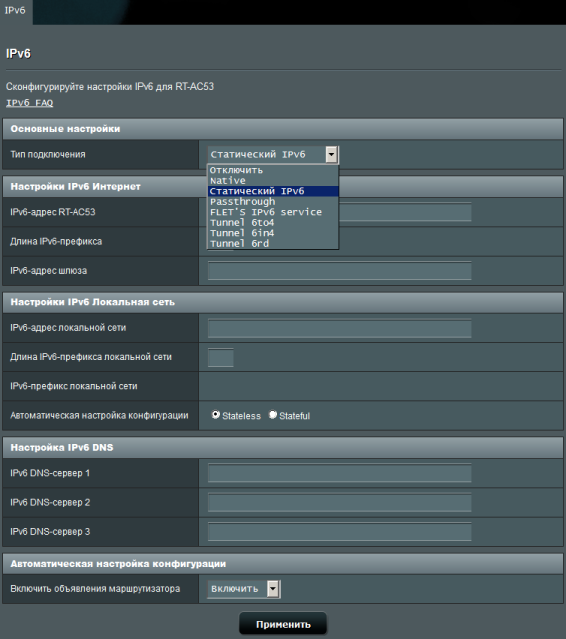

Настройки параметров работы протокола IPv6 собраны в одноимённом пункте меню.

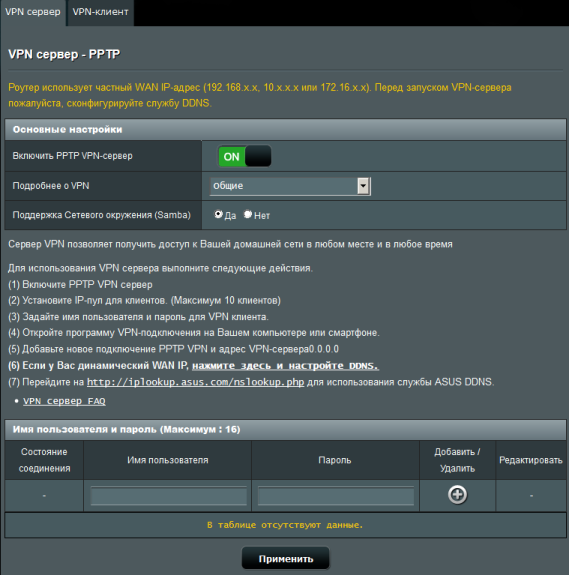

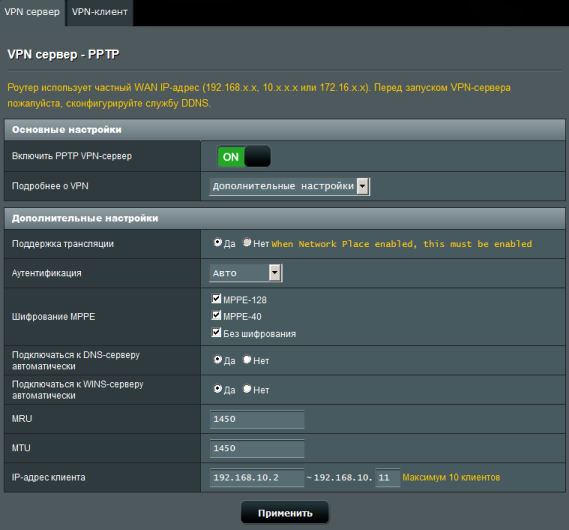

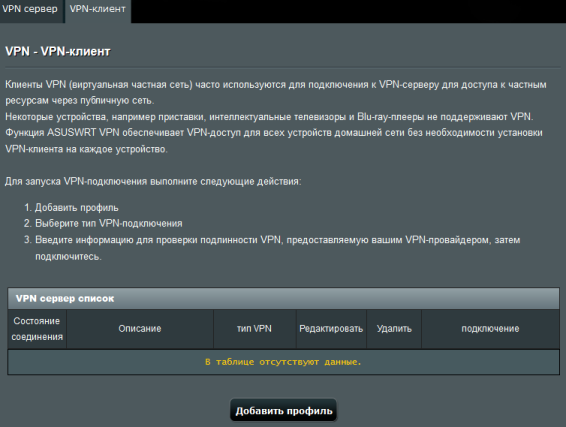

Беспроводной маршрутизатор ASUS RT-AC53 обладает встроенными VPN-клиентом и сервером. В отличие от старших моделей поддержка протокола OpenVPN здесь отсутствует.

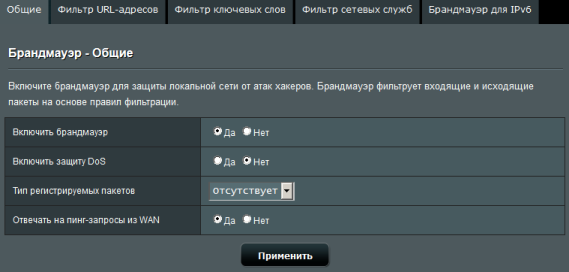

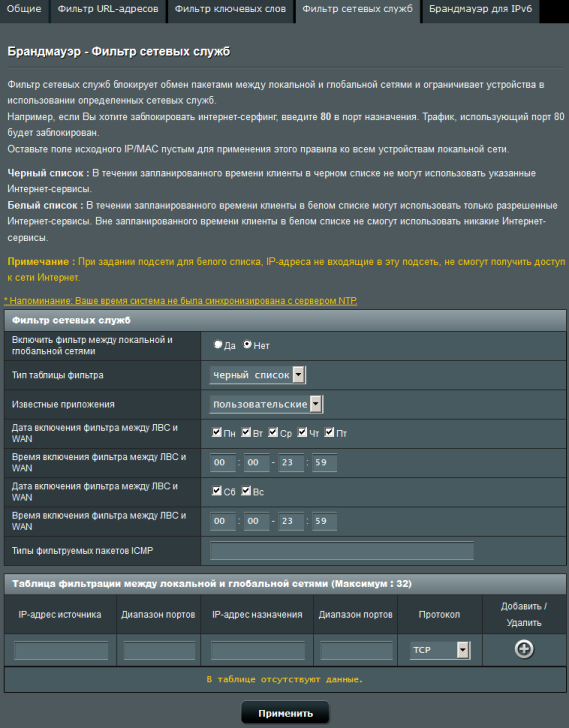

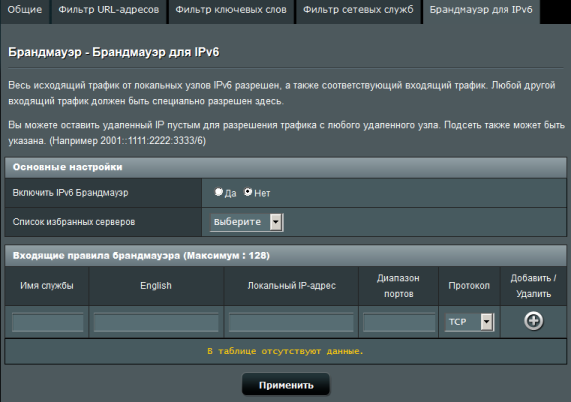

Фильтрация трафика производится с помощью вкладок пункта меню «Брандмауэр».

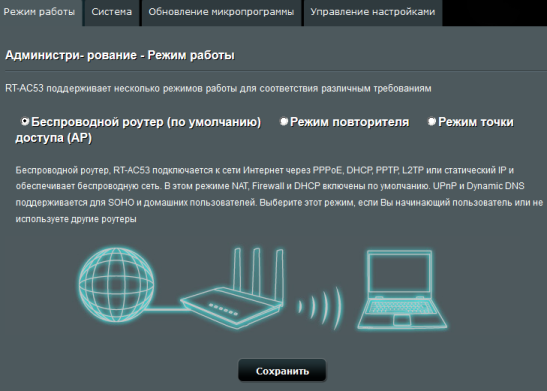

Выбор режима работы устройства производится с помощью вкладки «Режим работы» пункта меню «Администрирование».

На этом мы завершаем беглый обзор основных возможностей веб-интерфейса устройства и переходим к интерфейсу командной строки.

Интерфейс командной строки

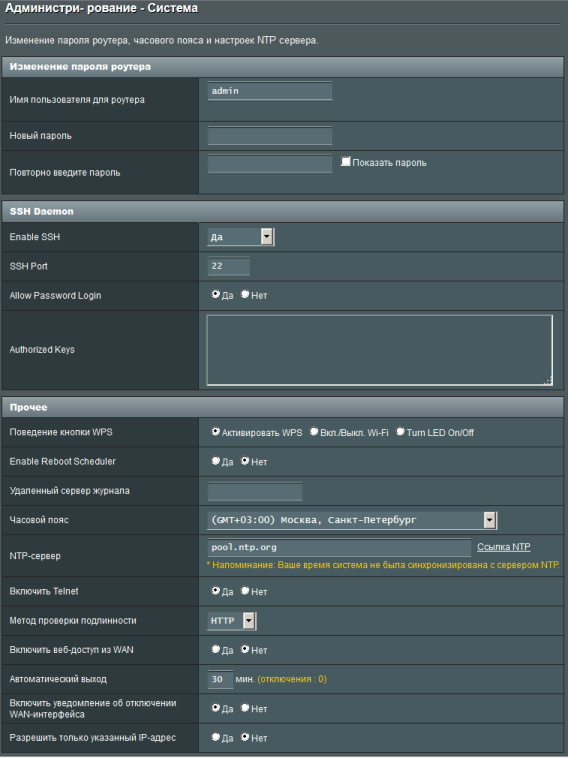

Управление доступом к командной строке устройства производится с помощью вкладки «Система» меню «Администрирование». Стоит отметить, что доступ поддерживается как с помощью протокола Telnet, так и SSH.

Для доступа к командной строке используется та же пара логин-пароль, что и для доступа к веб-интерфейсу маршрутизатора. Микропрограммное обеспечение тестируемой модели построено на базе операционной системы Linux 2.6.36 с использованием BusyBox 1.17.4.

RT-AC53 login: admin

Password:

admin@RT-AC53:/tmp/home/root# cd /

admin@RT-AC53:/# uname -a

Linux RT-AC53 2.6.36 #1 Fri Sep 23 12:05:55 CST 2016 mips GNU/Linux

admin@RT-AC53:/# busybox

BusyBox v1.17.4 (2016-09-23 12:02:33 CST) multi-call binary.

Copyright (C) 1998-2009 Erik Andersen, Rob Landley, Denys Vlasenko

and others. Licensed under GPLv2.

See source distribution for full notice.

Usage: busybox [function] [arguments].

or: function [arguments].

BusyBox is a multi-call binary that combines many common Unix

utilities into a single executable. Most people will create a

link to busybox for each function they wish to use and BusyBox

will act like whatever it was invoked as.

Currently defined functions:

[, [[, arp, ash, awk, cat, chmod, chown, chpasswd, cmp, cp, crond, cut, date, dd, df,

dirname, dmesg, echo, egrep, env, ether-wake, expr, fgrep, find, free, grep, gunzip,

ifconfig, insmod, ionice, kill, killall, klogd, ln, logger, login, ls, lsmod, md5sum,

mdev, mkdir, mknod, modprobe, more, mount, mv, netstat, nice, nohup, nslookup, pidof,

ping, ping6, printf, ps, pwd, readlink, renice, rm, rmdir, rmmod, route, sed, sh, sleep,

sort, strings, sync, syslogd, tar, telnetd, test, top, touch, tr, traceroute, traceroute6,

udhcpc, umount, uname, uptime, usleep, vconfig, vi, watch, wc, which, zcat, zcip

С помощью команды ps посмотрим, какие процессы запущены на устройстве в данный момент. Утилита top отобразит данные по текущей работе запущенных процессов. Результаты работы указанных утилит мы поместили в отдельный файл.

Содержимое каталогов /bin, /sbin, /usr/bin и /usr/sbin, вместе с выводом скрипта sysinfo, мы представляем в отдельном файле. Так, например, в каталоге /sbin расположена утилита tcpcheck, позволяющая проверить, открыт ли определённый TCP-порт на определённом узле.

admin@RT-AC53:/# tcpcheck

usage: tcpcheck [host:port]

admin@RT-AC53:/# tcpcheck 10 192.168.1.1:23

192.168.1.1:23 is alive

admin@RT-AC53:/# tcpcheck 10 192.168.1.2:23

192.168.1.2:23 failed

Перейдём теперь в каталог /proc и посмотрим, какие файлы здесь размещены, а также выясним время работы операционной системы и её среднюю загруженность, получим информацию об установленном процессоре и количестве оперативной памяти. В принципе, время работы и среднюю загруженность системы также можно получить с помощью системного вызова uptime.

admin@RT-AC53:/# cd /proc

admin@RT-AC53:/proc# ls

1 193 267 bus kpagecount stat

10 194 3 cmdline kpageflags sys

11 196 30 cpuinfo loadavg sysrq-trigger

115 2 301 crypto locks sysvipc

116 20 306 devices meminfo timer_list

12 201 4 diskstats misc tty

13 204 41 driver modules uptime

135 208 430 execdomains mounts version

136 21 5 filesystems mt7620 vmallocinfo

164 212 6 fs mtd vmstat

17 22 7 interrupts net zoneinfo

172 226 76 iomem nvram

175 23 8 ioports pagetypeinfo

18 261 82 irq partitions

180 263 9 kcore self

19 265 buddyinfo kmsg softirqs

admin@RT-AC53:/proc# cat uptime

1746.00 1673.66

admin@RT-AC53:/proc# cat loadavg

0.07 0.07 0.02 1/47 432

admin@RT-AC53:/proc# cat cpuinfo

system type : MT7620

processor : 0

cpu model : MIPS 24Kc V5.0

BogoMIPS : 386.04

wait instruction : yes

microsecond timers : yes

tlb_entries : 32

extra interrupt vector : yes

hardware watchpoint : yes, count: 4, address/irw mask: [0x0000, 0x0878, 0x0ff8, 0x0ff8]

ASEs implemented : mips16 dsp

shadow register sets : 1

core : 0

VCED exceptions : not available

VCEI exceptions : not available

admin@RT-AC53:/proc# uptime

03:29:19 up 29 min, load average: 0.05, 0.06, 0.02

Нельзя не упомянуть и об утилите nvram, позволяющей изменять важные параметры работы устройства.

admin@RT-AC53:/# nvram

usage: nvram [get name] [set name=value] [unset name] [show] [save file] [restore file] [fb_save file]

admin@RT-AC53:/# nvram show | grep admin

size: 20283 bytes (41157 left)

http_username=admin

admin@RT-AC53:/# nvram show | grep password

size: 20283 bytes (41157 left)

http_passwd=password

admin@RT-AC53:/#

Так, например, с помощью утилиты nvram можно отключить протокол STP на LAN-портах RT-AC53.

admin@RT-AC53:/# nvram show | grep stp

size: 20283 bytes (41157 left)

lan_stp=1

lan1_stp=1

admin@RT-AC53:/# nvram set lan_stp=0

admin@RT-AC53:/# nvram commit

admin@RT-AC53:/# nvram show | grep stp

size: 20283 bytes (41157 left)

lan_stp=0

lan1_stp=1

admin@RT-AC53:/#

На этом рассмотрение возможностей интерфейса командной строки завершается, перейдём к тестированию устройства.

Тестирование

Первым тестом, с которого мы традиционно начинаем данный раздел, является измерение времени загрузки маршрутизатора, под которым мы понимаем интервал времени между моментом подачи питания на устройство до получения первого эхо-ответа по протоколу ICMP. Беспроводной маршрутизатор ASUS RT-AC53 загружается за 42 секунды, мы считаем это хорошим результатом.

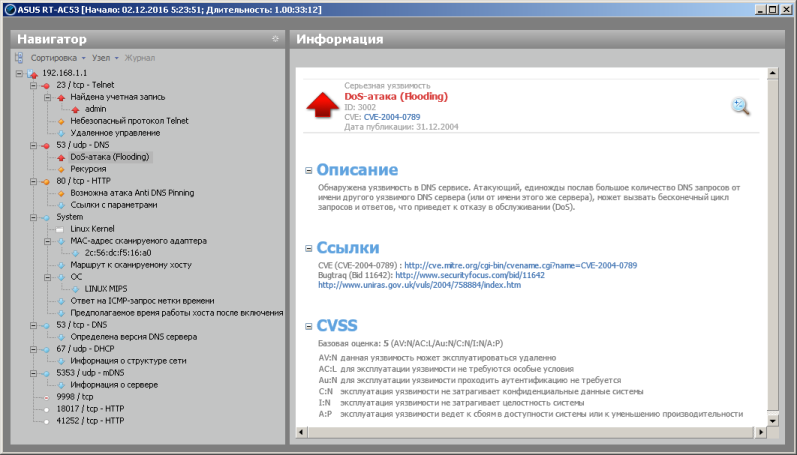

Вторым не менее традиционным тестом стала проверка защищённости устройства, проводимая со стороны LAN-порта с помощью сканера сетевой безопасности Positive Technologies XSpider 7.8. Всего было найдено девять открытых портов. Наиболее интересная обнаруженная информация представлена ниже.

Перед тем, как непосредственно перейти к нагрузочному тестированию, нам бы хотелось познакомить читателя с основными параметрами нашего тестового стенда.

| Компонент | ПК | Ноутбук |

| Материнская плата | ASUS Maximus VIII Extreme | ASUS M60J |

| Процессор | Intel Core i7 6700K 4 ГГц | Intel Core i7 720QM 1.6 ГГц |

| Оперативная память | DDR4-2133 Samsung 64 Гбайта | DDR3 PC3-10700 SEC 16 Гбайт |

| Сетевая карта | Intel PRO/1000 PT ASUS PCE-AC88 |

Atheros AR8131 ASUS RT-AC88U |

| Операционная система | Windows 7 x64 SP1 Rus | Windows 7 x64 SP1 Rus |

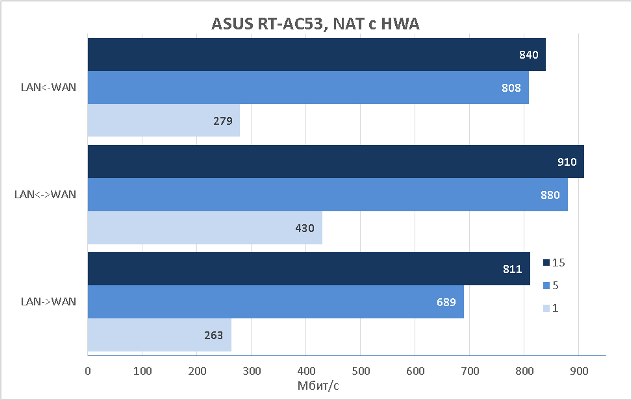

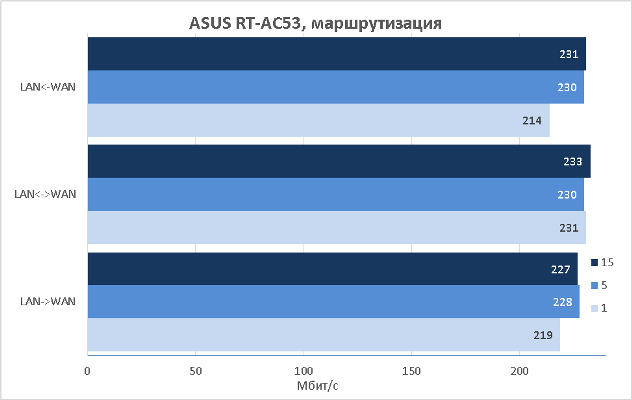

Начать тесты производительности устройства мы решили с измерения скорости маршрутизации с NAT/PAT со включённым аппаратным ускорением (настройка по умолчанию). Измерения проводились для одного, пяти и пятнадцати одновременных TCP-соединений. Результаты теста представлены на диаграмме ниже.

Как следует из результатов данного теста, маршрутизация производится на скорости среды, процессор устройства при этом остаётся не нагруженным. Единственное, что хотелось бы отметить, так это ограничение при работе в полном дуплексе: суммарная скорость передачи данных в обоих направлениях не превышала 1 Гбит/с, что, по нашему мнению, связано с внутренней разводкой устройства.

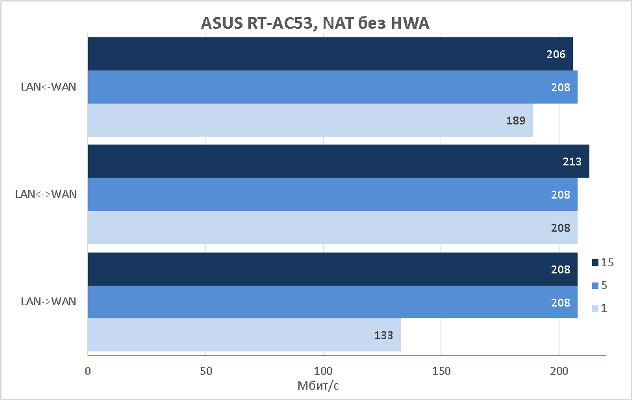

Мы решили отключить аппаратное ускорение и повторить предыдущие измерения. Ограничение скоростей в данном тесте обусловлено производительностью центрального процессора маршрутизатора.

При выполнении классической маршрутизации без NAT аппаратное ускорение не используется, поэтому полученные в результате эксперимента скорости схожи с теми, что мы получили в предыдущем опыте.

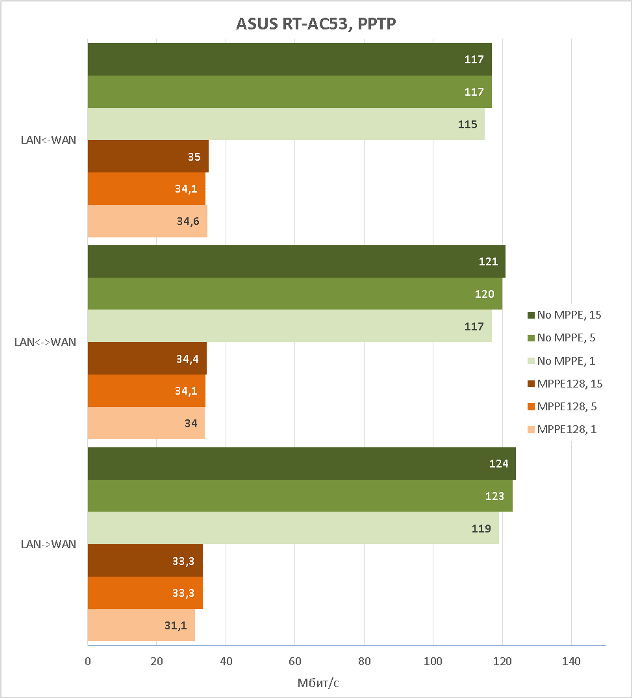

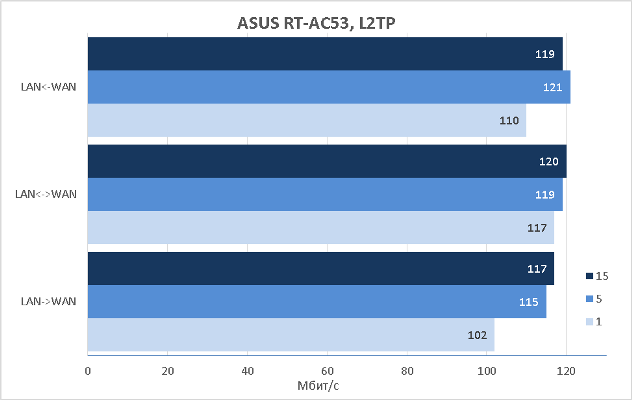

Для жителей постсоветского пространства актуальным способом подключения к сети интернет является использование разнообразных туннелей (VPN). Мы решили измерить производительность беспроводного маршрутизатора при работе с двумя типами таких туннелей: PPTP и L2TP. ASUS RT-AC53 поддерживает как шифрованные (MPPE128), так и нешифрованные туннели PPTP.

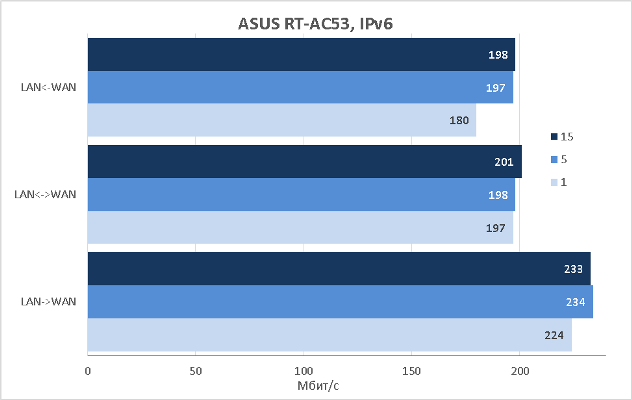

Продолжить проводные тесты мы решили измерением производительности модели ASUS RT-AC53 при работе со следующей версией протокола IP – IPv6.

Обработка пакетов IPv6 производится центральным процессором, поэтому ограничение скоростей обусловлено производительностью последнего, то есть при передаче IPv6-трафика со скоростью около 200 Мбит/с загрузка процессора составляла 100%.

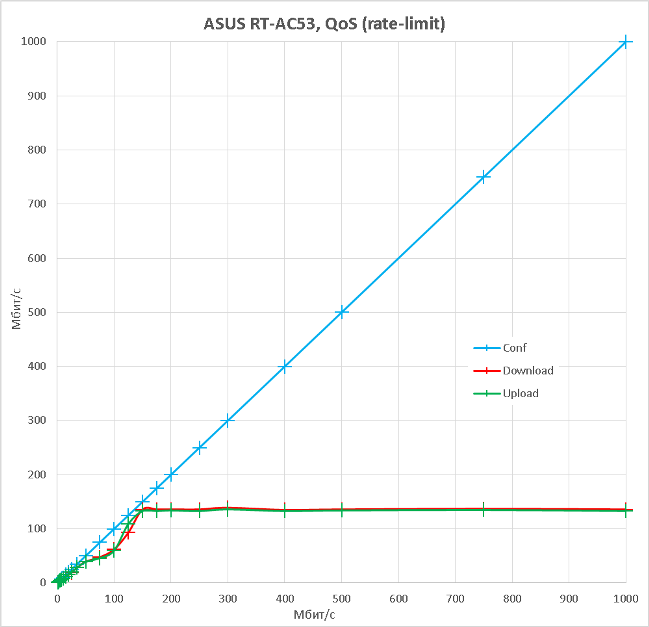

Беспроводной маршрутизатор ASUS RT-AC53 обладает возможностью обеспечения качества обслуживания передаваемого трафика. Так, например, можно настроить ограничение максимальной полосы пропускания, доступной определённому устройству. Мы решили выяснить, насколько соответствует реальная скорость передачи пользовательских данных настроенному значению. На графике ниже представлены три кривые: синяя соответствует сконфигурированным значениям, зелёная – трафику, передаваемому от абонента в интернет, а красная – в обратном направлении.

Для скоростей примерно до 150 Мбит/с получаемые значения неплохо соответствуют сконфигурированным, однако начиная с этой скорости рост доступной пользователю полосы пропускания прекращается, что опять же обусловлено производительностью центрального процессора устройства, — для обеспечения поддержки QoS используется ЦПУ. Все устройства, для которых не сконфигурировано правило ограничения скорости при включённом QoS, получают полосу около 175 Мбит/с. Стоит отметить, что мы не считаем обнаруженные ограничения проблемой, так как использование механизмов QoS обычно требуется при относительно низких скоростях доступа к глобальной сети, а большинство провайдеров в России не предлагает тарифы со скоростью выше 100 Мбит/с.

Механизмы обеспечения QoS – не единственные средства, позволяющие ограничить скорость передаваемого пользователями трафика. Речь идёт о настройках, расположенных во вкладке «Switch Control» пункта меню «Локальная сеть». Правда, здесь стоит говорить, скорее, о защитных механизмах, позволяющих стабилизировать работу сети в случаях, когда, например, сетевая карта одного из ПК вышла из строя и отправляет большое количество ошибочных фреймов. Мы не могли не протестировать работу данного механизма на примере ограничения Unknown Unicast фреймов. Измерения проводились до скоростей в 700 Мбит/с – механизм ограничения отлично справлялся с генерируемым нашим тестовым ПК трафиком. Похоже, такой Storm Control в модели RT-AC53 реализован аппаратно. Тут, правда, нельзя не сказать о ложке дёгтя, которую мы обнаружили в процессе тестирования. Если выставить ограничения достаточно большими, то трафик, получатель которого не известен, при скорости около 500 Мбит/с приведёт к 100% загрузке процессора, поэтому мы крайне не рекомендуем пользователям изменять значения по умолчанию.

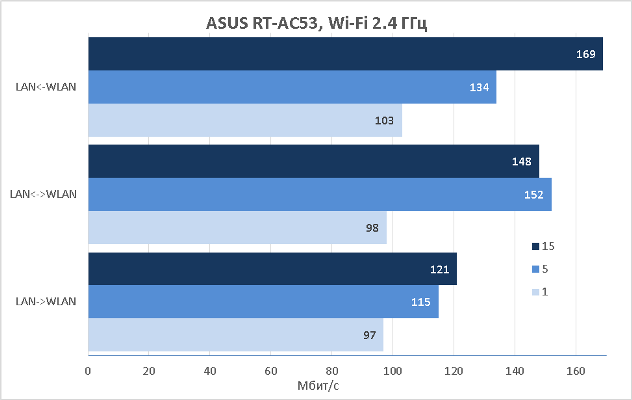

Наконец-то мы добрались и до беспроводных тестов. Измерения проводились при расположении маршрутизатора и клиента в непосредственной близости друг от друга, расстояние между ними составляло от одного до трёх метров. Сначала мы выяснили, какие скорости будут доступны пользователям, работающим в диапазоне 2.4 ГГц.

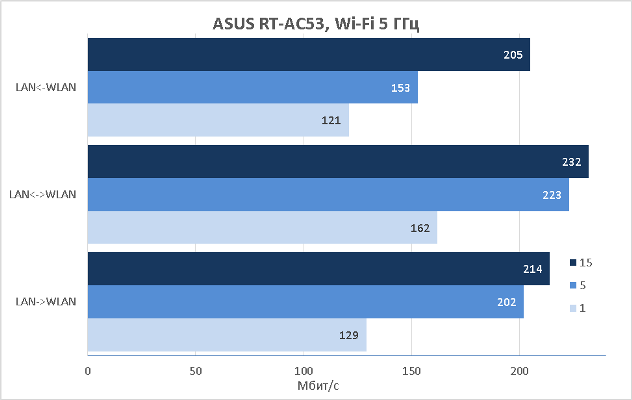

Следующим тестом стало измерение скоростей беспроводной передачи пользовательских данных в диапазоне 5 ГГц. Диапазон 5 ГГц продолжает пока ещё оставаться менее нагруженным по сравнению с диапазоном 2.4 ГГц, поэтому мы как всегда рекомендуем пользователям обратить на него своё самое пристальное внимание.

В заключение данного раздела мы решили выяснить, до какой максимальной температуры нагревается корпус устройства при интенсивном использовании. Температуру корпуса беспроводного маршрутизатора ASUS RT-AC53 мы измеряли с помощью нашего лабораторного пирометра ADA TempPro-2200. Максимальные значение следующие: верхняя панель – 37°С, нижняя панель – 41°С. Во время измерений температура в комнате составляла 25°С.

На этом мы заканчиваем раздел тестирования и переходим к подведению итогов.

Заключение

Мы остались довольны протестированным беспроводным маршрутизатором ASUS RT-AC53. Данная модель относится к классу бюджетных решений: не стоит ожидать от неё рекордных скоростей или максимального набора функций. Однако большинству домашних пользователей функциональности RT-AC53 будет более чем достаточно. Для подключения к сети интернет одного стационарного компьютера, телевизионной приставки да нескольких ноутбуков с телефонами, не требуется приобретать сетевого монстра, — достаточно обычного недорогого беспроводного маршрутизатора. Модель ASUS RT-AC53 как раз и является таким решением – ничего лишнего, только всё самое необходимое.

Сильные стороны беспроводного маршрутизатора ASUS RT-AC53 перечислены ниже:

- хорошие скорости передачи трафика в обоих беспроводных диапазонах;

- наличие механизмов обеспечения QoS;

- поддержка до трёх гостевых сетей в каждом беспроводном диапазоне;

- хорошие скорости обработки IPv6-трафика;

- возможность ограничения времени пользования сетью интернет клиентом (родительский контроль);

- наличие встроенного PPTP-клиента и сервера;

- быстрая загрузка устройства;

- возможность ограничения скоростей передачи нежелательного трафика в LAN;

- приемлемая цена.

К сожалению, мы не можем не перечислить и недостатки устройства:

- веб-интерфейс переведён не полностью;

- всего два LAN-порта.

На момент написания данного обзора средняя цена на беспроводной маршрутизатор ASUS RT-AC53 в интернет-магазинах Москвы составляла 3700 рублей.

You have no rights to post comments

Если заметили ошибку, выделите фрагмент текста и нажмите Ctrl+Enter

- Вы здесь:

- Главная

- Reviews

- Reviews

- ASUS RT-AC53

Что такое TTL и на что влияет «Время жизни пакета» на смартфоне и у маршрутизатора?

ВНИМАНИЕ! По последним данных от надежного источника стало известно, что не только TTL является причиной блокировки мобильного интернета. Если же вам нужна информация по ТТЛ для роутеров, и на что данный протокол влияет, то смотрите последнюю главу.

Всем доброго времени суток! Скорее всего ты зашел сюда для того, чтобы обойти блокировку мобильного оператора. Ведь с помощью именно TTL данные компании ловят за руку абонентов, который включили на своем телефоне режим точки доступа. Что такое TTL? Time To Live – это время жизни пакета во вселенной IP адресации.

Когда пользователь включает режим модема или точки доступа, то телефон начинает раздавать Wi-Fi вместе с интернетом. При подключении компьютера, ноутбука, телевизора, приставки или другого телефона (планшета) провайдер именно за счет TTL и понимает, что идет раздача интернета на другое устройство.

На данный момент этим грешат такие операторы как МТС, Билайн, YOTA, Теле2 и другие. Насколько я помню, только у Мегафона ограничения пока нет, но я могу ошибаться – поправьте меня в комментариях, если я не прав. Далее я расскажу, как узнать значение TTL, как его поменять и как обойти блокировку. Начнем с теории – советую её прочесть, чтобы вам в дальнейшем было все понятно.

Более подробно про TTL

Разберем на простом примере. У вас есть телефон, который при подключении к мобильному интернету оператора постоянно отправляет запросы. В каждом таком запросе есть значение TTL, которое по умолчанию равно 64 – на Android и iOS. У Windows Phone, насколько помню, это значение равно 130.

После того как на телефоне включен режим роутера и идет раздача Wi-Fi с интернетом, к нему подключаются другие устройства. На Windows TTL по умолчанию равно 128. На других телефонах 64.

А теперь мы подошли к самой сути TTL. Как вы помните, TTL это время жизни пакета, а называется оно так, потому что при проходе через один узел или устройство, данное значение уменьшается на 1. В итоге компьютер, подключенный к вашему телефону будет отправлять запрос в интернет с TTL, который будет равен 127 (то есть минус 1). От подключённых телефонов ТТЛ будет равен уже 63.

В итоге на сервер оператора от вашего телефона приходят три пакета с разными ТТЛ. Оператор понимает, что дело не чисто, и блокирует устройство. Но блокировку можно также легко обойти.

Обход блокировок

Обходится блокировка достаточно просто – нужно на подключенных устройствах выставить TTL, который будет ровен на 1 больше чем у раздающего телефона. Например, вы раздаете интернет на ноутбук, тогда нужно установить у этого устройства ТТЛ со значение на 1 больше чем у раздающего устройства (то есть 65). В итоге пакет от компьютера, попадая на телефон будет принимать значение 64. Оператор будет видеть, что все пакеты одинаковые, и никого блокировать не будет.

ПРИМЕЧАНИЕ! Можно, конечно, не уменьшать ТТЛ на принимающем устройстве, а уменьшить его на раздающем, но для этого понадобятся ROOT права и программа TTL Master. Поэтому проще всего изменить значение на второстепенных аппаратах – об этом поподробнее чуть ниже.

Но есть ещё одна загвоздка, про которую нигде почему-то не написано. Дело в том, что операторы начали также по-другому вычислять раздачу. У провайдера есть список серверов, к которым можно обратиться только с компьютера.

Например, если на подключенном компьютере начнется обновление Windows, то оператор это сразу поймет. Потому что с телефона никто в здравом уме не будет обращаться к серверам обновления от Microsoft. Список таких серверов постоянно пополняется. Но и эта проблема достаточно легко решается. По этому поводу у нас на портале есть подробные инструкции для всех операторов:

Там расписаны все шаги с картинками и пояснениями. Также вы сможете определить и проверить свой ТТЛ, но на деле они имеют одинаковые значения для всех типов устройств, о которых я написал в самом начале.

TTL в роутере

Также этот параметр встречается и в роутере, а также в любых сетях, которые работают с IP адресами. На уровне маршрутизации пакетов ТТЛ постоянно используется как внутри сети пользователя, так и в сети провайдера.

Например, у Keenetic есть параметр «Не уменьшать TTL» – который нужен для того, чтобы пакеты данных от маршрутизатора провайдера при проходе через ваш роутер не уменьшался. Дело в том, что некоторые провайдеры специально выставляют ТТЛ=1. Сделано это для того, чтобы к основным шлюзам всякие нехорошие люди не подключили сторонние маршрутизаторы.

Проблема в том, что если убрать эту галочку, то при проходе пакета ТТЛ уменьшится до 0. А ТТЛ со значение 0 отбрасываются и уничтожаются всеми сетевыми устройствами, который работают на уровне IP адресации. То есть ваш компьютер или любое другое устройство просто не будет принимать эти пакеты.

Ещё раз объясню – это нужно для того, чтобы пользователь не подключал к своему роутеру других абонентов через другие шлюзы. Это если вы захотите стать провайдером для кого-то ещё. Понятное дело, провайдер начнет вас блокировать.

Теоретически да, но делать это НЕЛЬЗЯ по установленному пункту в договоре от поставщика услуг. Не знаю точно, что может грозить за это, но огромный штраф и судебное дело – вполне реально.

С другой стороны, данный параметр иногда нужно изменять при настройке локальной сети компании или предприятия. В таком случае будет использоваться несколько маршрутизаторов. В этом случае поможет TELNET для изменения параметра (x – это значение от 1 до 255) для входящих пакетов:

ПРИМЕЧАНИЕ! 255 – это максимальное возможное значение TTL.

- Увеличить:

interface ISP ip adjust-ttl inc x

- Уменьшить:

interface ISP ip adjust-ttl dec x

- Установить:

interface ISP ip adjust-ttl set x

Для исходящих данных к провайдеру, нужно заменить «ISP» на «Home». Например:

interface Home ip adjust-ttl inc 1

СОВЕТ! Не забываем сохранить изменения командой:

system configuration save

На роутере ASUS есть два других параметра, которые решают аналогичные проблемы:

- «Расширить значение TTL» (Extend The TTL Value) – данная опция работает на входящий трафик. Если от провайдера пришел пакет с ТТЛ равным 1, то он не будет обнулен. Следовательно, ваши внутренние устройства смогут его получить. Аналогично, как и у «Кинетик».

- «Подменить значение LAN TTL» – отправляет пакеты с фиксированным TTL, то есть не важно сколько узлов в вашей локальной сети, ТТЛ будет одинаковым, и провайдер вас не заблокирует.

Подобные значения есть у всех роутеров. Для более продвинутых пользователей их можно изменять в роутер через командную строку (TELNET). В общем, все обходится, и ничего заблокировать нельзя, да пребудет свобода в беспроводном и проводном пространстве – первая заповедь великого Wi-Fi-Гида, да растет его борода!

[Беспроводное устройство] Как настроить подключение к сети?

[Беспроводное устройство] Как настроить подключение к сети?

Дополнительную информацию можно найти в видеоролике на площадке «Youtube»: https://www.youtube.com/watch?v=Z7dXk3r4xJI

Перед тем как начать настройку роутера, выясните у своего провайдера (ISP) тип WAN-подключения. И возьмите дополнительную консультацию по подключению к сети.

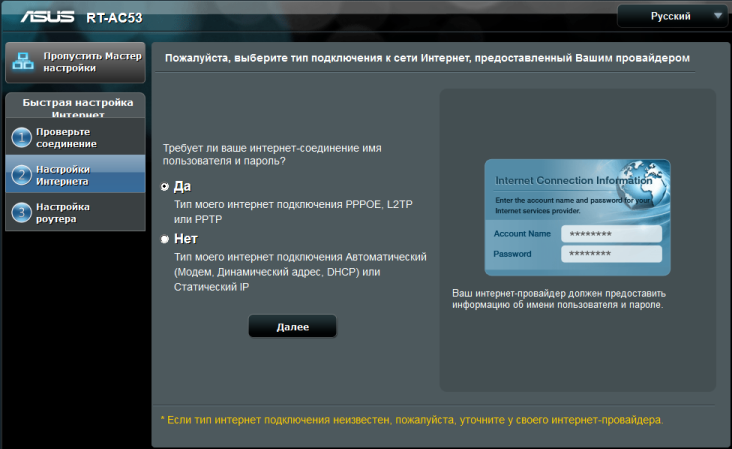

Как вариант, можно использовать встроенный в роутер мастер быстрой настройки (Quick Internet Setup):

Типы WAN-подключения:

1. Подключите компьютер к сети роутера через проводное соединение или Wi-Fi.

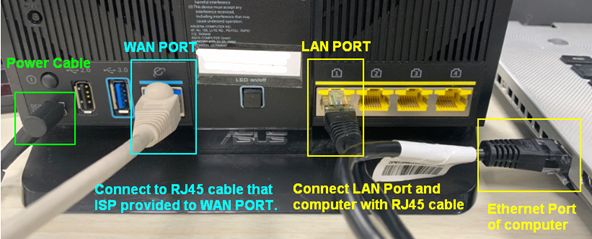

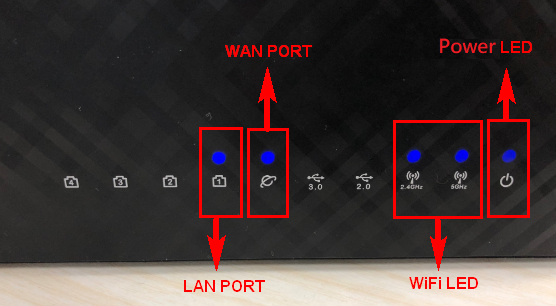

Пример правильно выполненного проводного подключения (с использованием патч-корда и витой пары RJ-45) можно найти на изображении ниже:

Примечание: характеристики роутеров могут отличаться в зависимости от модели. Скачайте руководство к вашей модели через Центр загрузок ASUS

- Подключите витую пару (RJ45) к WAN-порту роутера.

- Соедините сетевую карту компьютера со свободным LAN-портом роутера, используя патч-корд (RJ-45).

- Подключите зарядное устройство в порт DC-IN на роутере и затем вставьте штекер в розетку.

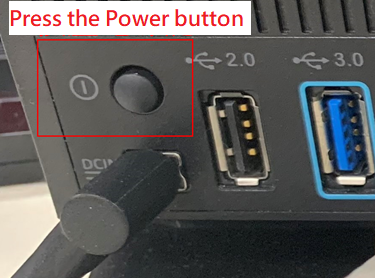

- После того как загорится диод питания, включите роутер, нажав кнопку включения на роутере.

- Убедитесь, что светодиодный индикатор питания на передней панели роутера загорелся. Индикаторы Wi-Fi 2.4G/5G LED тоже должны гореть — это будет означать, что роутер включён.

Кроме того, должны будут загореться индикаторы WAN и LAN (сверьтесь с информацией в руководстве пользователя)

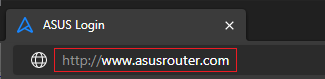

2. Для входа в веб-меню роутера в адресной строке браузера введите LAN IP — адрес роутера или такой адрес: http://www.asusrouter.com

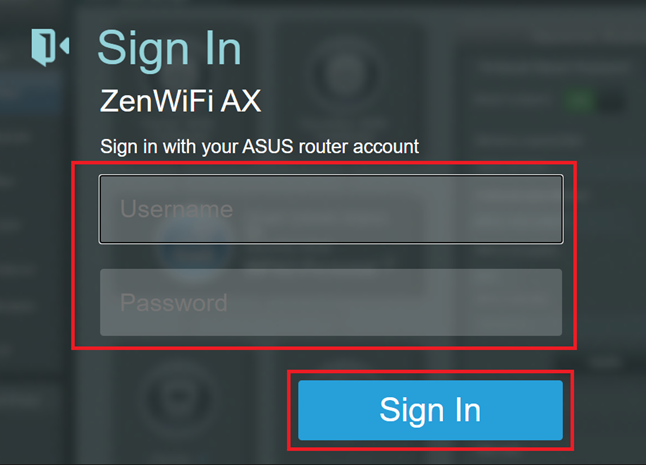

3. Введите имя пользователя и пароль для входа.

При первом запуске настроек роутера его система запустит «Мастер быстрой настройки» (QIS). Подробнее в статье: [Беспроводное устройство] Как использовать QIS (Quick Internet Setup) для настройки роутера? (Web GUI)

Примечание: если забыли имя пользователя или пароль, то выполните сброс настроек роутера к заводским:

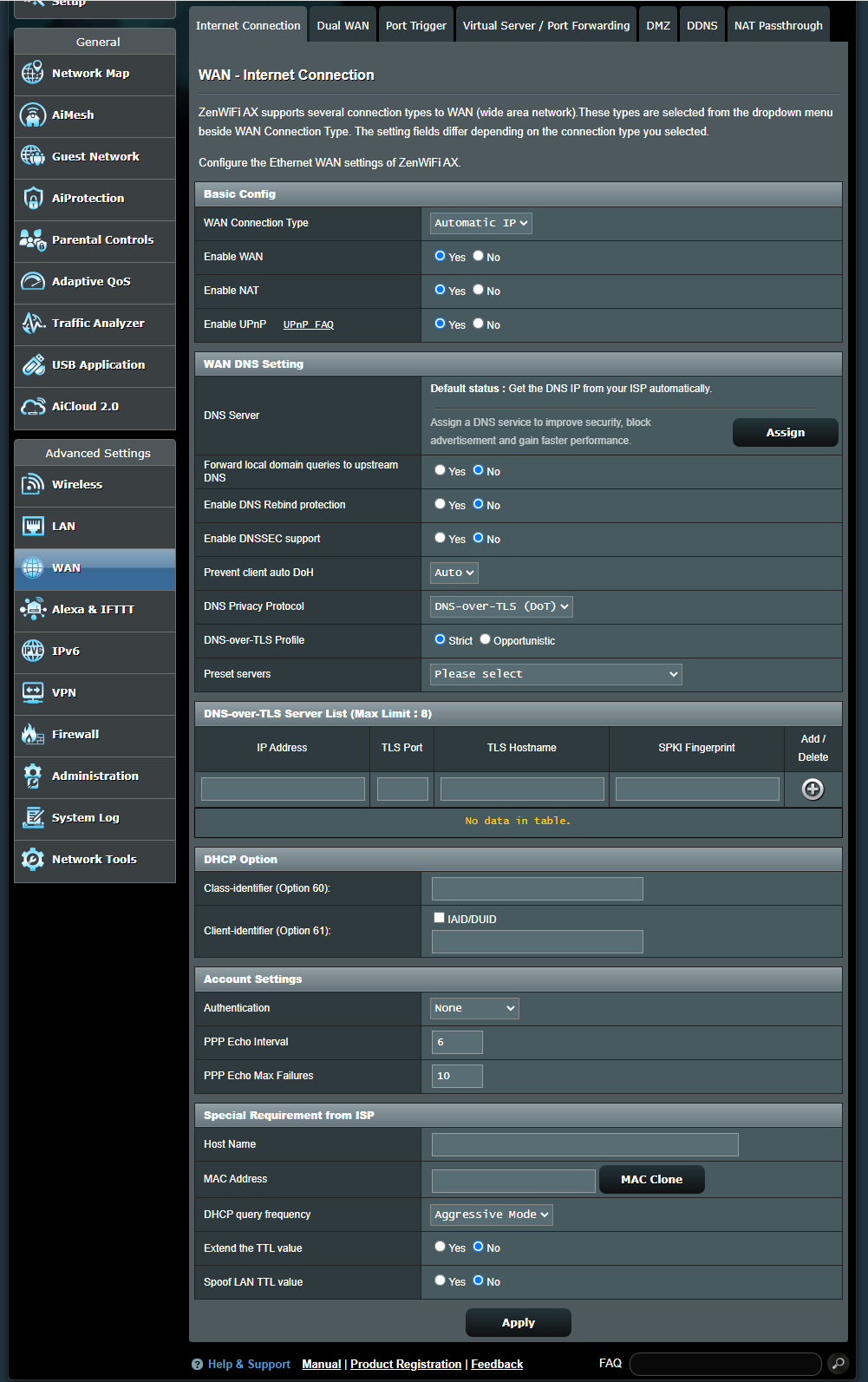

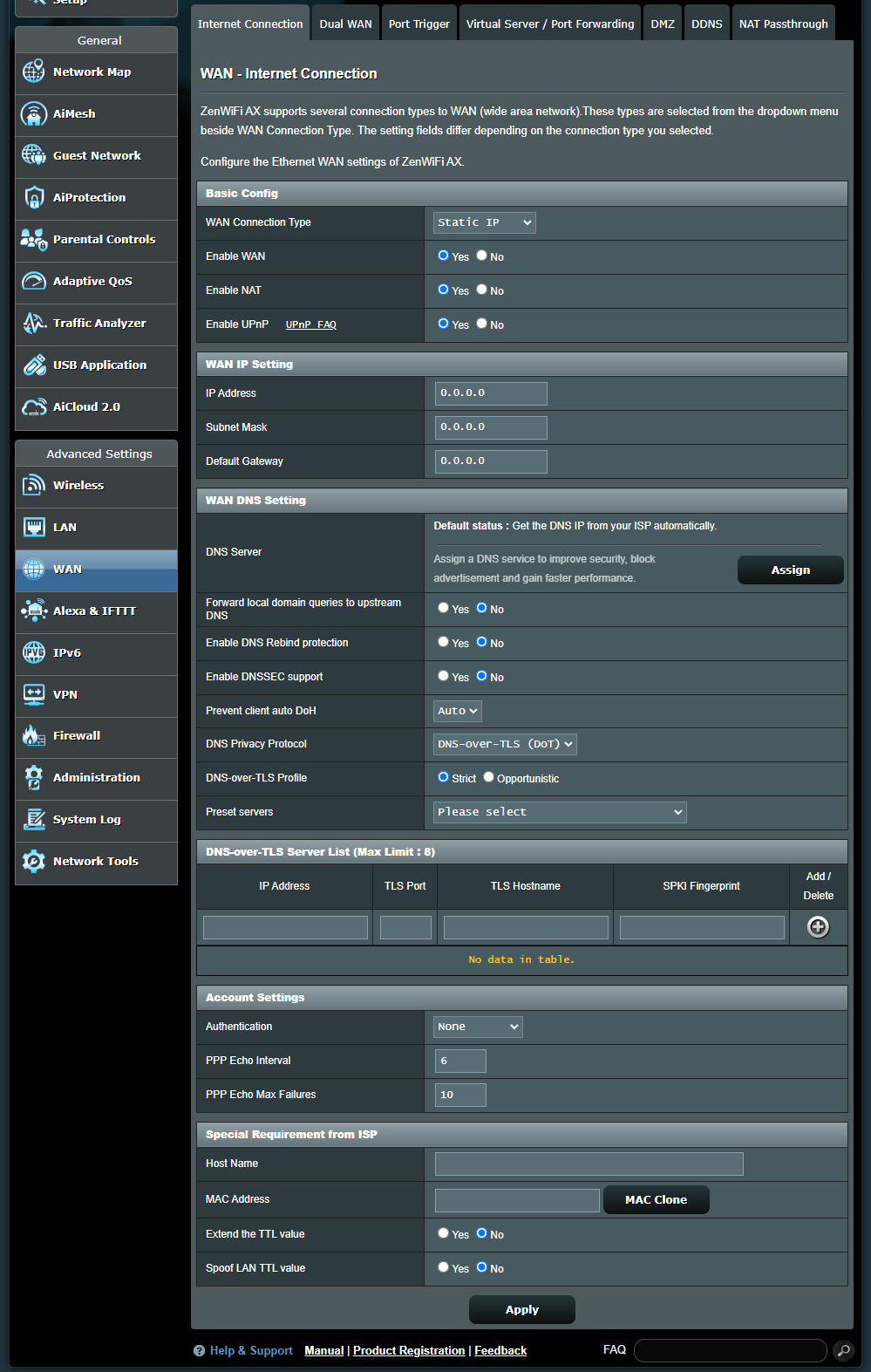

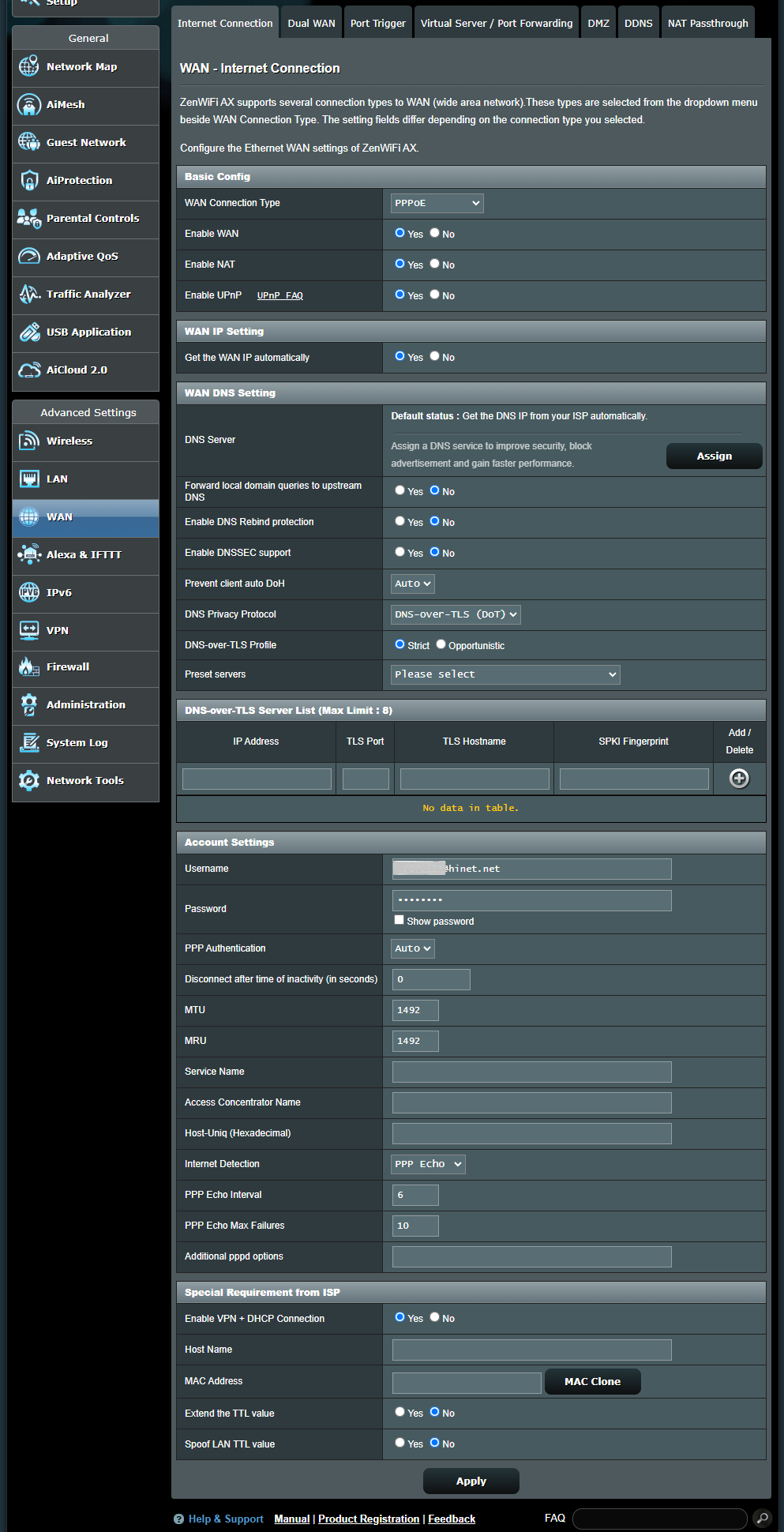

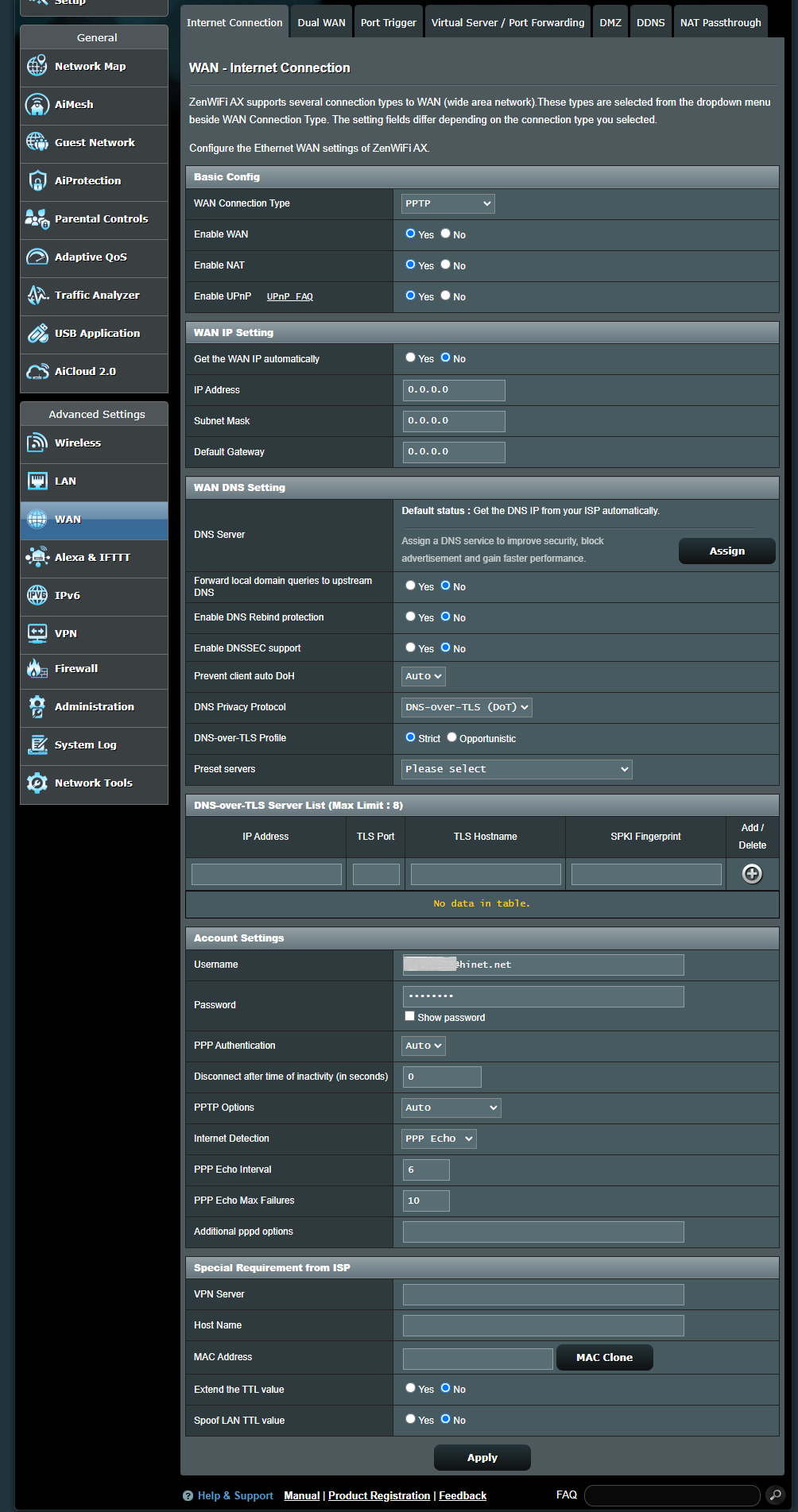

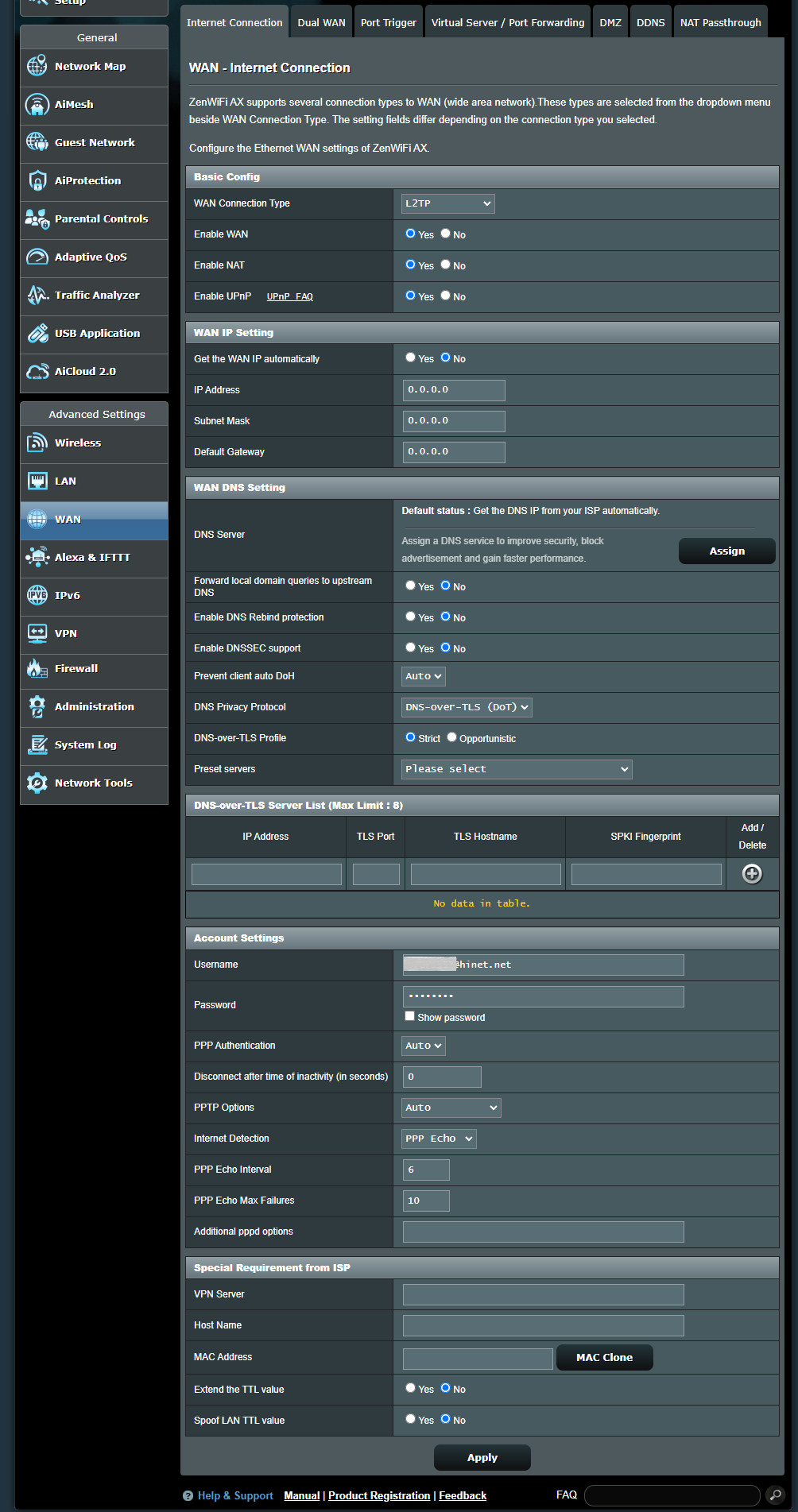

4. Откройте вкладку [ WAN ](Интернет) > [ Internet Connection ](Подключение) > [WAN Connection Type]

Примечание: какой тип подключения выбирать — уточните у провайдера (ISP)

Типы WAN-подключения:

Автоматический IP

a. Основные настройки:

(a1) Enable WAN: включение и выключение WAN. На некоторых типах подключения эта опция позволит роутеру получить новый IP-адрес

(a2) Enable NAT: NAT (трансляция сетевых адресов) — процесс, используемый в роутерах для замены информации об адресе сетевых пакетов новой информацией об адресе. NAT может применяться на роутерах, которые подключаются к глобальной сети используя непубличный IP-адрес. В подобных случаях каждое устройство выходит в сеть под непубличный IP-адресом (LAN-IP) и существует только один публичный IP-адрес (WAN-IP). В роутере частный IP-адрес заменяется общедоступным IP-адресом во всех исходящих пакетах данных. Роутер сохраняет всю необходимую информацию в таблице (таблица NAT), чтобы входящие пакеты данных можно было затем назначить нужному устройству в сети.

(a3) Enable UPnP: UPnP (Universal Plug and Play) — возможность управлять несколькими устройствами (маршрутизаторами, телевизорами, стереосистемами, игровыми приставками, сотовыми телефонами) через IP-сеть с центральным управлением через шлюз или без него.

b. WAN DNS Setting

(b1) DNS Server : позволяет этому роутеру автоматически получать IP-адрес DNS от провайдера. Подробнее в статье: [Беспроводное устройство] Как вручную назначить DNS-сервер роутеру ASUS?

(b2) Forward local domain queries to upstream DNS: сообщение для сервера dnsmasq, что поиск имени хоста в локальном домене роутера нужно перенаправить на вышестоящий DNS-сервер, настроенный на интерфейсе WAN. Это будет полезно, если вышестоящим DNS является, например, сервер Windows.

(b3) Enable DNS Rebind protection: включение этого параметра защитит вашу локальную сеть от атак через подмену DNS, однако это не позволит вышестоящим DNS-серверам разрешать запросы к любому немаршрутизируемому IP-адресу (например, 192.168.1.1).

(b4) Enable DNSSEC support: гарантирует, что запросы DNS не были перехвачены третьей стороной при запросе домена с поддержкой DNSSEC. Убедитесь, что ваш DNS WAN/ISP совместим с DNSSEC, иначе поиск DNS всегда будет завершаться неудачей.

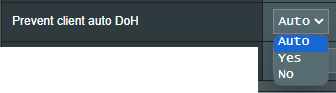

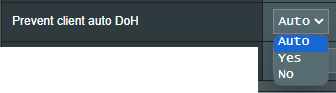

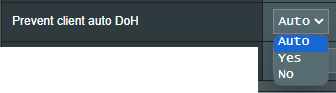

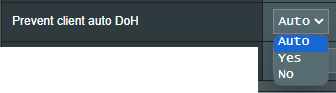

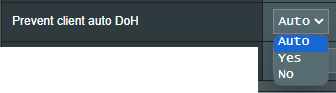

(b5) Prevent client auto DoH: некоторые клиентские устройства автоматически переключаются на DNS через HTTPS, минуя предпочитаемые вами DNS-серверы. Этот параметр позволяет предотвратить это. Если установлено значение «Авто» (по умолчанию), то это предотвращение будет только в том случае, если включены DNSPrivacy или DNSFilter в глобальном режиме.

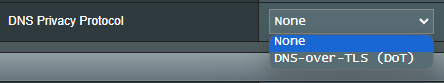

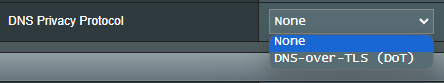

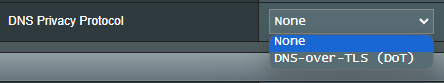

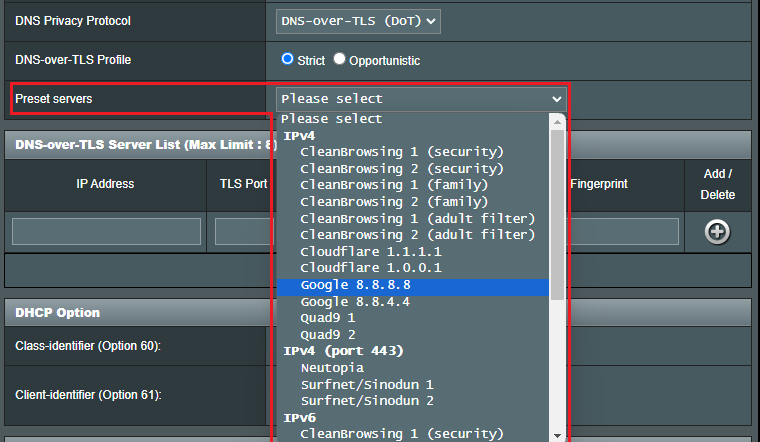

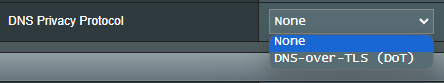

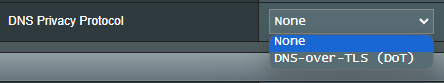

(b6) DNS Privacy Protocol: можно настроить роутер на использование стороннего DNS-сервера, который поддерживает шифрование, чтобы предотвратить отслеживание ваших DNS-запросов. Хотя это повышает конфиденциальность, учтите, что это может снизить общую производительность DNS.

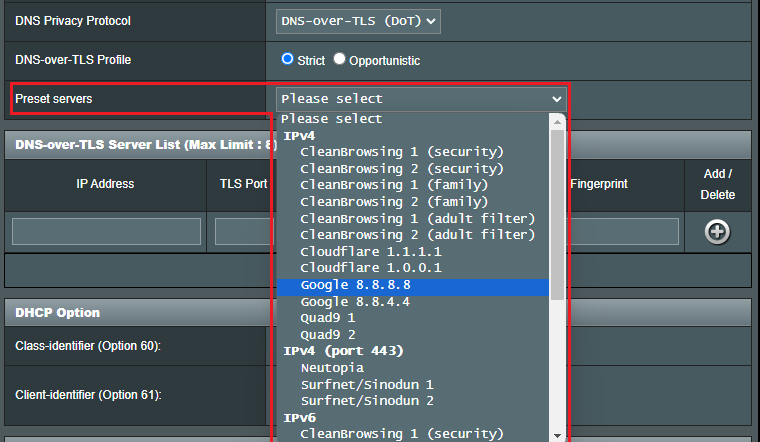

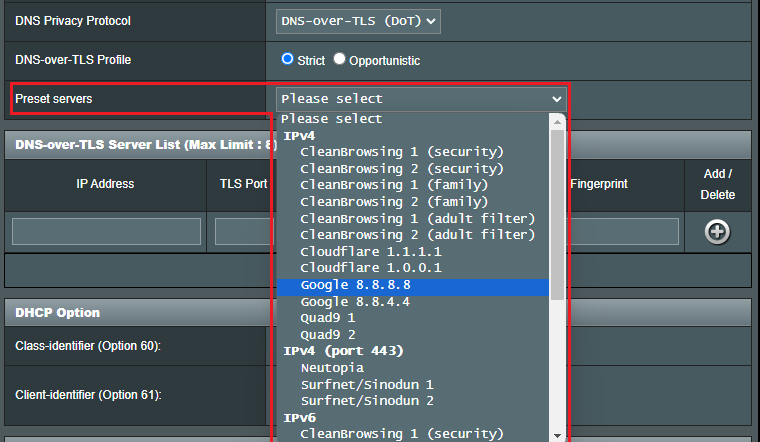

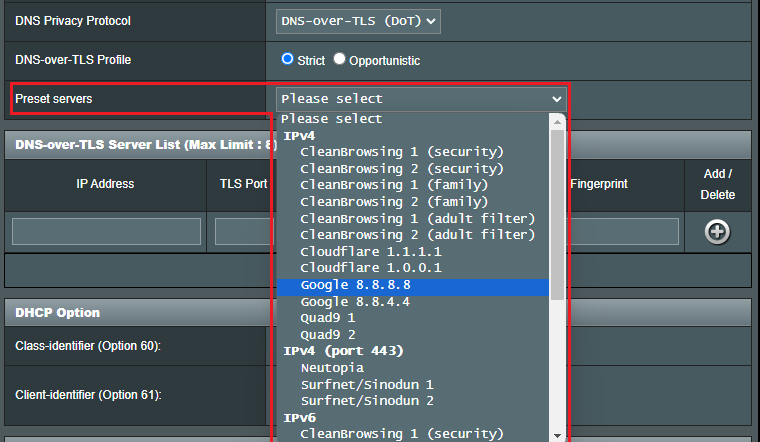

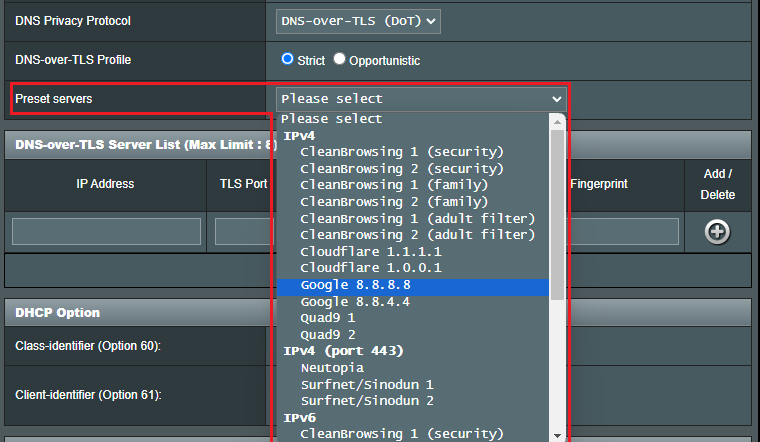

(b6-1) DNS-over-TLS Profile: по умолчанию используется [Строгий] режим( Strict mode). В этом режиме можно использовать DNS-сервер только в том случае, если удалённый сервер может быть проверен (подтверждение «личности»). В оппортунистическом режиме (Opportunistic Mode) будет аутентификация, но по-прежнему будет использовать этот сервер, если ему не удастся аутентифицировать свою личность, что позволяет разрешению имён работать правильно.

(b6-2) Preset servers: предварительно настроенные серверы. При необходимости выберите один, заполните поля ниже и нажмите кнопку «Добавить».

c. DHCP Option: длина содержимого, которое можно заполнить с помощью опций «Идентификатор класса» (Опция 60) и «Идентификатор клиента» (Опция 61), составляет 126 символов. Нажмите кнопку [AID/DUID], чтобы отправить его со значением по умолчанию.

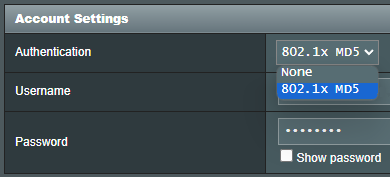

d. Account Settings(настройки учётной записи):

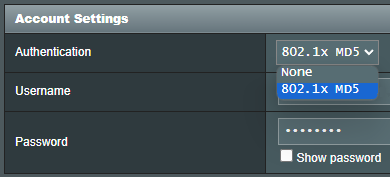

(d1) Authentication: По умолчанию — значение [Нет]. Этот пункт нужно выбирать для некоторых провайдеров. Подробности — в поддержке провайдера.

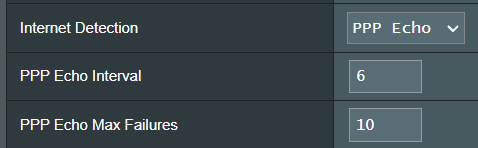

(d2) PPP Echo Interval: отправление кадра эхо-запроса LCP партнёру каждые n секунд.

(d3) PPP Echo Max Failures: предполагается, что одноранговый узел не работает, если отправлено n эхо-запросов LCP без возобновления действительного эхо-ответа LCP. Для использования этой опции требуется ненулевое значение параметра «Echo Interval».

e. Специальное требование провайдера:

(e1) Имя хоста: при необходимости укажите имя хоста. Уточните у провайдера, нужно ли указывать этот параметр.

(e2) MAC Address: MAC-адрес — это уникальный идентификатор для идентификации компьютера или другого клиентского устройство в сети. Провайдеры, как правило, могут видеть MAC-адреса подключаемых устройств и могут запрещать подключение устройств под определёнными MAC-адресами. Варианты решений:

* Обратитесь к своему провайдеру (ISP) и попросите повторно сделать привязку MAC-адреса от абонентского договора к их оборудованию.

* Клонируйте или измените MAC-адрес при необходимости.

(e3) DHCP query frequency: некоторые провайдеры блокируют MAC-адреса, если устройство слишком часто посылает запросы DHCP. Чтобы предотвратить это, измените частоту запросов DHCP.

В агрессивном режиме по умолчанию, если роутер не получает ответа от провайдера (ISP), он отправляет ещё один запрос через 20 секунд, а затем делает ещё три попытки.

В обычном режиме, если роутер не получает ответа от провайдера (ISP), он выполняет второй запрос через 120 секунд, а затем делает ещё две попытки.

(e4) Extend the TTL value: По умолчанию значение [ Нет ].

(e5) Spoof LAN TTL value: По умолчанию значение [ Нет ].

Статический IP

a. Основные настройки:

(a1) Enable WAN: включение и выключение WAN. На некоторых типах подключения эта опция позволит роутеру получить новый IP-адрес

(a2) Enable NAT: NAT (трансляция сетевых адресов) — процесс, используемый в роутерах для замены информации об адресе сетевых пакетов новой информацией об адресе. NAT может применяться на роутерах, которые подключаются к глобальной сети используя непубличный IP-адрес. В подобных случаях каждое устройство выходит в сеть под непубличный IP-адресом (LAN-IP) и существует только один публичный IP-адрес (WAN-IP). В роутере частный IP-адрес заменяется общедоступным IP-адресом во всех исходящих пакетах данных. Роутер сохраняет всю необходимую информацию в таблице (таблица NAT), чтобы входящие пакеты данных можно было затем назначить нужному устройству в сети.

(a3) Enable UPnP: UPnP (Universal Plug and Play) — возможность управлять несколькими устройствами (маршрутизаторами, телевизорами, стереосистемами, игровыми приставками, сотовыми телефонами) через IP-сеть с центральным управлением через шлюз или без него.

b. WAN IP Setting

(b1) IP Address: если для подключения к глобальной сети требуется статический IP-адрес, то введите этот IP-адрес в данном поле.

(b2) Subnet Mask: если для вашего подключения к глобальной сети требуется статический IP-адрес, введите маску подсети в данном поле.

(b3) Default Gateway: если для вашего подключения к глобальной сети требуется статический IP-адрес, введите IP-адрес шлюза в это поле.

c. WAN DNS Setting

(c1) DNS Server: позволяет этому роутеру автоматически получать IP-адрес DNS от провайдера. Подробнее в статье: [Беспроводное устройство] Как вручную назначить DNS-сервер роутеру ASUS?

(c2) Forward local domain queries to upstream DNS: сообщение для сервера dnsmasq, что поиск имени хоста в локальном домене роутера нужно перенаправить на вышестоящий DNS-сервер, настроенный на интерфейсе WAN. Это будет полезно, если вышестоящим DNS является, например, сервер Windows.

(c3) Enable DNS Rebind protection: включение этого параметра защитит вашу локальную сеть от атак через подмену DNS, однако это не позволит вышестоящим DNS-серверам разрешать запросы к любому немаршрутизируемому IP-адресу (например, 192.168.1.1).

(c4) Enable DNSSEC support: гарантирует, что запросы DNS не были перехвачены третьей стороной при запросе домена с поддержкой DNSSEC. Убедитесь, что ваш DNS WAN/ISP совместим с DNSSEC, иначе поиск DNS всегда будет завершаться неудачей.

(c5) Prevent client auto DoH: некоторые клиентские устройства автоматически переключаются на DNS через HTTPS, минуя предпочитаемые вами DNS-серверы. Этот параметр позволяет предотвратить это. Если установлено значение «Авто» (по умолчанию), то это предотвращение будет только в том случае, если включены DNSPrivacy или DNSFilter в глобальном режиме.

(c6) DNS Privacy Protocol: можно настроить роутер на использование стороннего DNS-сервера, который поддерживает шифрование, чтобы предотвратить отслеживание ваших DNS-запросов. Хотя это повышает конфиденциальность, учтите, что это может снизить общую производительность DNS.

(c6-1) DNS-over-TLS Profile: по умолчанию используется [Строгий] режим( Strict mode). В этом режиме можно использовать DNS-сервер только в том случае, если удалённый сервер может быть проверен (подтверждение «личности»). В оппортунистическом режиме (Opportunistic Mode) будет аутентификация, но по-прежнему будет использовать этот сервер, если ему не удастся аутентифицировать свою личность, что позволяет разрешению имён работать правильно.

(c6-2) Preset servers: предварительно настроенные серверы. При необходимости выберите один, заполните поля ниже и нажмите кнопку «Добавить».

d. Настройки учётной записи:

(d1) Authentication: По умолчанию значение [ Нет ]. Зависит от требований конкретного провайдера. Возможно, потребуется консультация поддержки провайдера.

(d2) PPP Echo Interval: отправление кадра эхо-запроса LCP партнёру каждые n секунд.

(d3) PPP Echo Max Failures: предполагается, что одноранговый узел не работает, если отправлено n эхо-запросов LCP без возобновления действительного эхо-ответа LCP. Для использования этой опции требуется ненулевое значение параметра «Echo Interval».

e. Специальное требование провайдера:

(e1) Имя хоста: при необходимости укажите имя хоста. Уточните у провайдера, нужно ли указывать этот параметр.

(e2) MAC Address: MAC-адрес — это уникальный идентификатор для идентификации компьютера или другого клиентского устройство в сети. Провайдеры, как правило, могут видеть MAC-адреса подключаемых устройств и могут запрещать подключение устройств под определёнными MAC-адресами. Варианты решений:

* Обратитесь к своему провайдеру (ISP) и попросите повторно сделать привязку MAC-адреса от абонентского договора к их оборудованию.

* Клонируйте или измените MAC-адрес при необходимости.

(e3) DHCP query frequency: некоторые провайдеры блокируют MAC-адреса, если устройство слишком часто посылает запросы DHCP. Чтобы предотвратить это, измените частоту запросов DHCP.

В агрессивном режиме по умолчанию, если роутер не получает ответа от провайдера (ISP), он отправляет ещё один запрос через 20 секунд, а затем делает ещё три попытки.

В обычном режиме, если роутер не получает ответа от провайдера (ISP), он выполняет второй запрос через 120 секунд, а затем делает ещё две попытки.

(e4) Extend the TTL value: По умолчанию значение [ Нет ].

(e5) Spoof LAN TTL value: По умолчанию значение [ Нет ].

PPPoE

a. Основные настройки:

(a1) Enable WAN: включение и выключение WAN. На некоторых типах подключения эта опция позволит роутеру получить новый IP-адрес

(a2) Enable NAT: NAT (трансляция сетевых адресов) — процесс, используемый в роутерах для замены информации об адресе сетевых пакетов новой информацией об адресе. NAT может применяться на роутерах, которые подключаются к глобальной сети используя непубличный IP-адрес. В подобных случаях каждое устройство выходит в сеть под непубличный IP-адресом (LAN-IP) и существует только один публичный IP-адрес (WAN-IP). В роутере частный IP-адрес заменяется общедоступным IP-адресом во всех исходящих пакетах данных. Роутер сохраняет всю необходимую информацию в таблице (таблица NAT), чтобы входящие пакеты данных можно было затем назначить нужному устройству в сети.

(a3) Enable UPnP: UPnP (Universal Plug and Play) — возможность управлять несколькими устройствами (маршрутизаторами, телевизорами, стереосистемами, игровыми приставками, сотовыми телефонами) через IP-сеть с центральным управлением через шлюз или без него.

b. WAN IP Setting

(b1) Get the WAN IP automatically: значение по умолчанию — [ Да ]. Позволяет роутеру автоматически получать IP-адрес WAN от оборудования провайдера. Если установлено значение [ Нет ], то обратитесь в поддержку провайдера (ISP) для получения следующей информации:

(b1-1) IP Address: IP-адрес: если для подключения к глобальной сети нужен статический IP-адрес, введите IP-адрес в данное поле.

(b1-2) Subnet Mask: Маска подсети: если для подключения к глобальной сети требуется статический IP-адрес, введите маску подсети в данное поле.

(b1-3) Default Gateway: Шлюз по умолчанию: если для подключения к глобальной сети требуется статический IP-адрес, введите IP-адрес шлюза в данное поле.

c. WAN DNS Setting

(c1) DNS Server : позволяет этому роутеру автоматически получать IP-адрес DNS от провайдера. Подробнее в статье: [Беспроводное устройство] Как вручную назначить DNS-сервер роутеру ASUS?

(c2) Forward local domain queries to upstream DNS: сообщение для сервера dnsmasq, что поиск имени хоста в локальном домене роутера нужно перенаправить на вышестоящий DNS-сервер, настроенный на интерфейсе WAN. Это будет полезно, если вышестоящим DNS является, например, сервер Windows.

(c3) Enable DNS Rebind protection: включение этого параметра защитит вашу локальную сеть от атак через подмену DNS, однако это не позволит вышестоящим DNS-серверам разрешать запросы к любому немаршрутизируемому IP-адресу (например, 192.168.1.1).

(c4) Enable DNSSEC support: гарантирует, что запросы DNS не были перехвачены третьей стороной при запросе домена с поддержкой DNSSEC. Убедитесь, что ваш DNS WAN/ISP совместим с DNSSEC, иначе поиск DNS всегда будет завершаться неудачей.

(c5) Prevent client auto DoH: некоторые клиентские устройства автоматически переключаются на DNS через HTTPS, минуя предпочитаемые вами DNS-серверы. Этот параметр позволяет предотвратить это. Если установлено значение «Авто» (по умолчанию), то это предотвращение будет только в том случае, если включены DNSPrivacy или DNSFilter в глобальном режиме.

(c6) DNS Privacy Protocol: можно настроить роутер на использование стороннего DNS-сервера, который поддерживает шифрование, чтобы предотвратить отслеживание ваших DNS-запросов. Хотя это повышает конфиденциальность, учтите, что это может снизить общую производительность DNS.

(c6-1) DNS-over-TLS Profile: по умолчанию используется [Строгий] режим( Strict mode). В этом режиме можно использовать DNS-сервер только в том случае, если удалённый сервер может быть проверен (подтверждение «личности»). В оппортунистическом режиме (Opportunistic Mode) будет аутентификация, но по-прежнему будет использовать этот сервер, если ему не удастся аутентифицировать свою личность, что позволяет разрешению имён работать правильно.

(c6-2) Preset servers: предварительно настроенные серверы. При необходимости выберите один, заполните поля ниже и нажмите кнопку «Добавить».

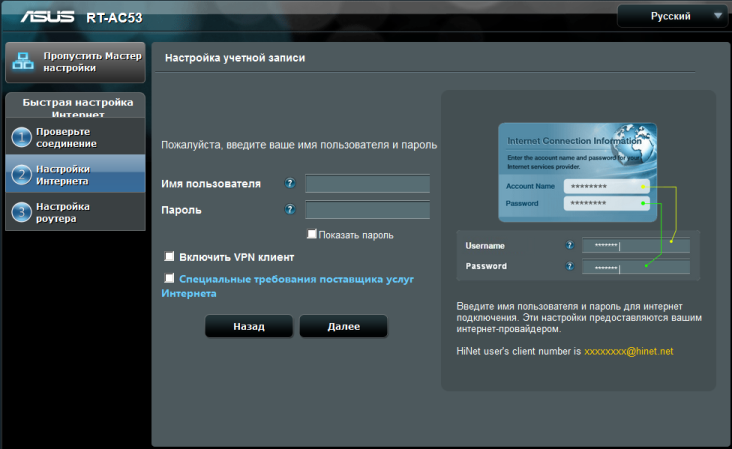

d. Настройки учётной записи:

(d1) User Name: информация от провайдера (ISP).

(d2) Password: информация от провайдера (ISP)

(d3) PPP Authentication: по умолчанию установлено значение [Авто]. Другими опциями являются [PAP] и [CHAP], которые используются для проверки подлинности устройства PPP.

(d4) Disconnect after time of inactivity (в секундах). Это поле является необязательным и позволяет прекратить подключение к сети провайдера (ISP) по истечении определённого периода времени. Нулевое значение допускает бесконечное время простоя.

(d5) MTU: максимальная единица передачи (MTU) пакета PPPoE. Значение по умолчанию — 1492. Можно поменять значение по инструкции провайдера.

(d6) MRU: максимальная единица приема (MRU) пакета PPPoE. Значение по умолчанию — 1492. Можно поменять значение по инструкции провайдера.

(d7) Service Name: это поле заполнять необязательно (в зависимости от указаний провайдера).

(d8) Access Concentrator Name: это поле заполнять необязательно (в зависимости от указаний провайдера).

(d9) Host-Uniq (Hexadecimal): это поле заполнять необязательно (в зависимости от указаний провайдера).

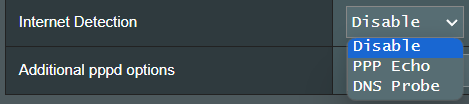

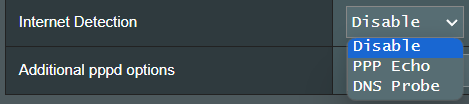

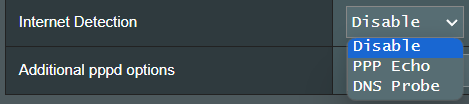

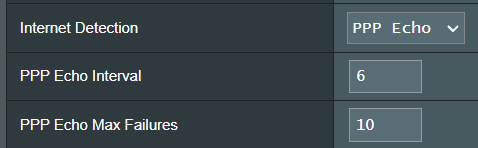

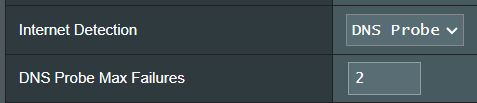

(d10) Internet Detection : варианты: [ Отключить ], [ Эхо PPP ], [ DNS Probe ].

[ Отключить ]: отключите эту функцию, чтобы отключить обнаружение Интернета.

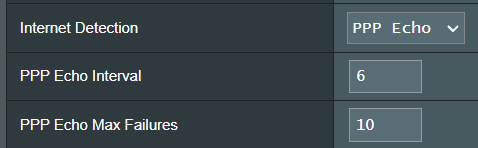

[ PPP Echo ]: используйте сообщение Echo-Request и Echo-Reply, определенное в протоколе управления каналом PPP (LCP), для проверки соединения PPP.

PPP Echo Interval: отправление кадра эхо-запроса LCP партнёру каждые n секунд.

PPP Echo Max Failures: предполагается, что одноранговый узел не работает, если отправлено n эхо-запросов LCP без возобновления действительного эхо-ответа LCP. Для использования этой опции требуется ненулевое значение параметра «Echo Interval».

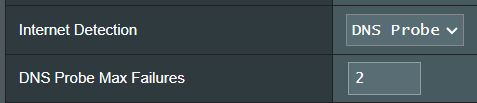

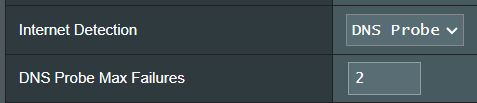

[ DNS Probe ]: сопоставление DNS и IP-адреса. Проверка DNS-соединения.

DNS Probe Max Failures: если DNS не определяется или возвращается неправильный адрес n раз, то, вполне возможно, что причина подключение к Интернету сбоит.

(d11) Дополнительные параметры pppd: при необходимости скорректируйте этот параметр.

e. Специальные требования провайдера:

(e1) Enable VPN + DHCP Connection: если требуется использовать VPN и DHCP.

(e2) Имя хоста: при необходимости укажите имя хоста. Уточните у провайдера, нужно ли указывать этот параметр.

(e3) MAC Address: MAC-адрес — это уникальный идентификатор для идентификации компьютера или другого клиентского устройство в сети. Провайдеры, как правило, могут видеть MAC-адреса подключаемых устройств и могут запрещать подключение устройств под определёнными MAC-адресами. Варианты решений:

* Обратитесь к своему провайдеру (ISP) и попросите повторно сделать привязку MAC-адреса от абонентского договора к их оборудованию.

* Клонируйте или измените MAC-адрес при необходимости

(e4) Extend the TTL value: По умолчанию значение [ Нет ].

(e5) Spoof LAN TTL value: По умолчанию значение [ Нет ].

PPTP

a. Основные настройки:

(a1) Enable WAN: включение и выключение WAN. На некоторых типах подключения эта опция позволит роутеру получить новый IP-адрес

(a2) Enable NAT: NAT (трансляция сетевых адресов) — процесс, используемый в роутерах для замены информации об адресе сетевых пакетов новой информацией об адресе. NAT может применяться на роутерах, которые подключаются к глобальной сети используя непубличный IP-адрес. В подобных случаях каждое устройство выходит в сеть под непубличный IP-адресом (LAN-IP) и существует только один публичный IP-адрес (WAN-IP). В роутере частный IP-адрес заменяется общедоступным IP-адресом во всех исходящих пакетах данных. Роутер сохраняет всю необходимую информацию в таблице (таблица NAT), чтобы входящие пакеты данных можно было затем назначить нужному устройству в сети.

(a3) Enable UPnP: UPnP (Universal Plug and Play) — возможность управлять несколькими устройствами (маршрутизаторами, телевизорами, стереосистемами, игровыми приставками, сотовыми телефонами) через IP-сеть с центральным управлением через шлюз или без него.

b. WAN IP Setting

(b1) Автоматическое получение IP-адреса WAN : если установлено значение [ Да ], то роутер автоматически будет получает IP-адрес WAN от интернет-провайдера. Значение по умолчанию — [ Нет ]. Пожалуйста, обратитесь к своему интернет-провайдеру (ISP) для получения следующей информации:

(b1-1) IP-адрес: если для подключения к глобальной сети требуется статический IP-адрес, введите IP-адрес в данное поле.

(b1-2) Маска подсети: если для подключения к глобальной сети требуется статический IP-адрес, введите маску подсети в данное поле.

(b1-3) Шлюз по умолчанию: если для подключения к глобальной сети требуется статический IP-адрес, введите IP-адрес шлюза в данное поле.

c. WAN DNS Setting

(c1) DNS Server : позволяет этому роутеру автоматически получать IP-адрес DNS от провайдера. Подробнее в статье: [Беспроводное устройство] Как вручную назначить DNS-сервер роутеру ASUS?

(c2) Forward local domain queries to upstream DNS: сообщение для сервера dnsmasq, что поиск имени хоста в локальном домене роутера нужно перенаправить на вышестоящий DNS-сервер, настроенный на интерфейсе WAN. Это будет полезно, если вышестоящим DNS является, например, сервер Windows.

(c3) Enable DNS Rebind protection: включение этого параметра защитит вашу локальную сеть от атак через подмену DNS, однако это не позволит вышестоящим DNS-серверам разрешать запросы к любому немаршрутизируемому IP-адресу (например, 192.168.1.1).

(c4) Enable DNSSEC support: гарантирует, что запросы DNS не были перехвачены третьей стороной при запросе домена с поддержкой DNSSEC. Убедитесь, что ваш DNS WAN/ISP совместим с DNSSEC, иначе поиск DNS всегда будет завершаться неудачей.

(c5) Prevent client auto DoH: некоторые клиентские устройства автоматически переключаются на DNS через HTTPS, минуя предпочитаемые вами DNS-серверы. Этот параметр позволяет предотвратить это. Если установлено значение «Авто» (по умолчанию), то это предотвращение будет только в том случае, если включены DNSPrivacy или DNSFilter в глобальном режиме.

(c6) DNS Privacy Protocol: можно настроить роутер на использование стороннего DNS-сервера, который поддерживает шифрование, чтобы предотвратить отслеживание ваших DNS-запросов. Хотя это повышает конфиденциальность, учтите, что это может снизить общую производительность DNS.

(c6-1) DNS-over-TLS Profile: по умолчанию используется [Строгий] режим( Strict mode). В этом режиме можно использовать DNS-сервер только в том случае, если удалённый сервер может быть проверен (подтверждение «личности»). В оппортунистическом режиме (Opportunistic Mode) будет аутентификация, но по-прежнему будет использовать этот сервер, если ему не удастся аутентифицировать свою личность, что позволяет разрешению имён работать правильно.

(c6-2) Preset servers: предварительно настроенные серверы. При необходимости выберите один, заполните поля ниже и нажмите кнопку «Добавить».

d. Настройки учётной записи:

(d1) User Name: информация от провайдера (ISP).

(d2) Password: информация от провайдера (ISP).

(d3) PPP Authentication: По умолчанию установлено значение [ Авто ]. Другими опциями являются [PAP] и [CHAP], которые используются для проверки подлинности устройства PPP.

(d4) Disconnect after time of inactivity (в секундах). Это поле является необязательным и позволяет прекратить подключение к сети провайдера (ISP) по истечении определённого периода времени. Нулевое значение допускает бесконечное время простоя.

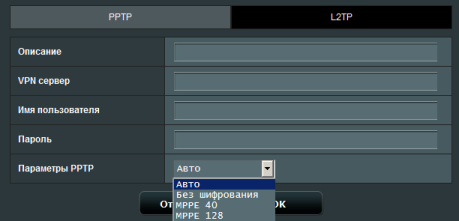

(d5) PPTP Options: этот пункт может быть указан некоторыми интернет-провайдерами. По умолчанию установлено [ Авто ], другие варианты: [Без шифрования], [MPPE 40] и [MPPE 128]. Обратитесь к своему интернет-провайдеру (ISP) и при необходимости заполните их.

(d10) Internet Detection : варианты: [ Отключить ], [ Эхо PPP ], [ DNS Probe ].

[ Отключить ]: отключите эту функцию, чтобы отключить обнаружение Интернета.

[ PPP Echo ]: используйте сообщение Echo-Request и Echo-Reply, определенное в протоколе управления каналом PPP (LCP), для проверки соединения PPP.

PPP Echo Interval: отправление кадра эхо-запроса LCP партнёру каждые n секунд.

PPP Echo Max Failures: предполагается, что одноранговый узел не работает, если отправлено n эхо-запросов LCP без возобновления действительного эхо-ответа LCP. Для использования этой опции требуется ненулевое значение параметра «Echo Interval».

[DNS Probe]: сопоставление DNS и IP-адреса. Проверка DNS-соединения.

DNS Probe Max Failures: если DNS не определяется или возвращается неправильный адрес n раз, то, вполне возможно, что причина подключение к Интернету сбоит.

(d11) Дополнительные параметры pppd: при необходимости скорректируйте этот параметр.

e. Special Requirement from ISP

(e1) VPN-сервер: если используете тип WAN-подключения — PPTP или L2TP, то введите имя или IP-адрес сервера VPN-сервера.

(e2) Имя хоста: при необходимости укажите имя хоста. Уточните у провайдера, нужно ли указывать этот параметр.

(e3) MAC Address: MAC-адрес — это уникальный идентификатор для идентификации компьютера или другого клиентского устройство в сети. Провайдеры, как правило, могут видеть MAC-адреса подключаемых устройств и могут запрещать подключение устройств под определёнными MAC-адресами. Варианты решений:

* Обратитесь к своему провайдеру (ISP) и попросите повторно сделать привязку MAC-адреса от абонентского договора к их оборудованию.

* Клонируйте или измените MAC-адрес при необходимости

(e4) Extend the TTL value: По умолчанию значение [ Нет ].

(e5) Spoof LAN TTL value: По умолчанию значение [ Нет ].

L2TP

a. Основные настройки:

(a1) Enable WAN: включение и выключение WAN. На некоторых типах подключения эта опция позволит роутеру получить новый IP-адрес

(a2) Enable NAT: NAT (трансляция сетевых адресов) — процесс, используемый в роутерах для замены информации об адресе сетевых пакетов новой информацией об адресе. NAT может применяться на роутерах, которые подключаются к глобальной сети используя непубличный IP-адрес. В подобных случаях каждое устройство выходит в сеть под непубличный IP-адресом (LAN-IP) и существует только один публичный IP-адрес (WAN-IP). В роутере частный IP-адрес заменяется общедоступным IP-адресом во всех исходящих пакетах данных. Роутер сохраняет всю необходимую информацию в таблице (таблица NAT), чтобы входящие пакеты данных можно было затем назначить нужному устройству в сети.

(a3) Enable UPnP: UPnP (Universal Plug and Play) — возможность управлять несколькими устройствами (маршрутизаторами, телевизорами, стереосистемами, игровыми приставками, сотовыми телефонами) через IP-сеть с центральным управлением через шлюз или без него.

b. WAN IP Setting

(b1) Автоматическое получение IP-адреса WAN : если установлено значение [ Да ], то роутер автоматически будет получает IP-адрес WAN от интернет-провайдера. Значение по умолчанию — [ Нет ]. Пожалуйста, обратитесь к своему интернет-провайдеру (ISP) для получения следующей информации:

(b1-1) IP-адрес: если для подключения к глобальной сети требуется статический IP-адрес, введите IP-адрес в данное поле.

(b1-2) Маска подсети: если для подключения к глобальной сети требуется статический IP-адрес, введите маску подсети в данное поле.

(b1-3) Шлюз по умолчанию: если для подключения к глобальной сети требуется статический IP-адрес, введите IP-адрес шлюза в данное поле.

c. WAN DNS Setting

(c1) DNS Server : позволяет этому роутеру автоматически получать IP-адрес DNS от провайдера. Подробнее в статье: [Беспроводное устройство] Как вручную назначить DNS-сервер роутеру ASUS?

(c2) Forward local domain queries to upstream DNS: сообщение для сервера dnsmasq, что поиск имени хоста в локальном домене роутера нужно перенаправить на вышестоящий DNS-сервер, настроенный на интерфейсе WAN. Это будет полезно, если вышестоящим DNS является, например, сервер Windows.

(c3) Enable DNS Rebind protection: включение этого параметра защитит вашу локальную сеть от атак через подмену DNS, однако это не позволит вышестоящим DNS-серверам разрешать запросы к любому немаршрутизируемому IP-адресу (например, 192.168.1.1).

(c4) Enable DNSSEC support: гарантирует, что запросы DNS не были перехвачены третьей стороной при запросе домена с поддержкой DNSSEC. Убедитесь, что ваш DNS WAN/ISP совместим с DNSSEC, иначе поиск DNS всегда будет завершаться неудачей.

(c5) Prevent client auto DoH: некоторые клиентские устройства автоматически переключаются на DNS через HTTPS, минуя предпочитаемые вами DNS-серверы. Этот параметр позволяет предотвратить это. Если установлено значение «Авто» (по умолчанию), то это предотвращение будет только в том случае, если включены DNSPrivacy или DNSFilter в глобальном режиме.

(c6) DNS Privacy Protocol: можно настроить роутер на использование стороннего DNS-сервера, который поддерживает шифрование, чтобы предотвратить отслеживание ваших DNS-запросов. Хотя это повышает конфиденциальность, учтите, что это может снизить общую производительность DNS.

(c6-1) DNS-over-TLS Profile: по умолчанию используется [Строгий] режим( Strict mode). В этом режиме можно использовать DNS-сервер только в том случае, если удалённый сервер может быть проверен (подтверждение «личности»). В оппортунистическом режиме (Opportunistic Mode) будет аутентификация, но по-прежнему будет использовать этот сервер, если ему не удастся аутентифицировать свою личность, что позволяет разрешению имён работать правильно.

(c6-2) Preset servers: предварительно настроенные серверы. При необходимости выберите один, заполните поля ниже и нажмите кнопку «Добавить».

d. Настройки учётной записи:

(d1) User Name: информация от провайдера (ISP).

(d2) Password: информация от провайдера (ISP).

(d3) Аутентификация PPP: По умолчанию установлено значение [ Авто ]. Другими опциями являются [PAP] и [CHAP], которые используются для проверки подлинности устройства PPP.

(d4) Disconnect after time of inactivity (в секундах). Это поле является необязательным и позволяет прекратить подключение к сети провайдера (ISP) по истечении определённого периода времени. Нулевое значение допускает бесконечное время простоя.

(d5) PPTP Options: этот пункт может быть указан некоторыми интернет-провайдерами. По умолчанию установлено [ Авто ], другие варианты: [Без шифрования], [MPPE 40] и [MPPE 128]. Обратитесь к своему интернет-провайдеру (ISP) и при необходимости заполните их.

(d10) Internet Detection : варианты: [ Отключить ], [ Эхо PPP ], [ DNS Probe ].

[ Отключить ]: отключите эту функцию, чтобы отключить обнаружение Интернета.

[ PPP Echo ]: используйте сообщение Echo-Request и Echo-Reply, определенное в протоколе управления каналом PPP (LCP), для проверки соединения PPP.

Интервал эха PPP : отправка кадра эхо-запроса LCP партнёру каждые n секунд.

Максимальное количество ошибок PPP Echo : предполагается, что партнёр не работает, если отправлено n эхо-запросов LCP без возобновления действительного эхо-ответа LCP. Для использования этой опции требуется ненулевое значение параметра «Интервал эха».

[DNS Probe]: сопоставление DNS и IP-адреса. Проверка DNS-соединения.

DNS Probe Max Failures: если DNS не определяется или возвращается неправильный адрес n раз, то, вполне возможно, что причина подключение к Интернету сбоит.

(d11) Дополнительные параметры pppd: при необходимости скорректируйте этот параметр.

е. Особое требование от провайдера

(e1) VPN-сервер: если используете тип WAN-подключения — PPTP или L2TP, то введите имя или IP-адрес сервера VPN-сервера.

(e2) Имя хоста: при необходимости укажите имя хоста. Уточните у провайдера, нужно ли указывать этот параметр.

(e3) MAC Address: MAC-адрес — это уникальный идентификатор для идентификации компьютера или другого клиентского устройство в сети. Провайдеры, как правило, могут видеть MAC-адреса подключаемых устройств и могут запрещать подключение устройств под определёнными MAC-адресами. Варианты решений:

* Обратитесь к своему провайдеру (ISP) и попросите повторно сделать привязку MAC-адреса от абонентского договора к их оборудованию.

* Клонируйте или измените MAC-адрес при необходимости.

(e4) Поменять значение TTL: по умолчанию — [ Нет ].

(e5) Значение Spoof LAN TTL: по умолчанию — [ Нет ].

Часто задаваемые вопросы (FAQ):

Переадресация портов работает только во внутренней сети / интранет (LAN), но недоступна из глобальной сети (WAN):

- Убедитесь, что переадресация портов настроена правильно. Пример в статье: [WAN]Как настроить права для Виртуального сервера/Переадресации портов?

- Если роутер получает от оборудования провайдера «серый непубличный» WAN IP — адрес (например, подключен к другому маршрутизатору / коммутатору / модему с функцией маршрутизатора / функцией Wi-Fi) то, вполне возможно, роутер будет работать в многоуровневой сети NAT. В данном случае службы DDNS и переадресации портов работать должным образом не будут. Подробнее в статье: [Беспроводное устройство] DDNS — Введение и настройка

Диапазоны «непубличных» (протокол IPv4):

Класс A: 10.0.0.0 – 10.255.255.255

Класс B: 172.16.0.0 – 172.31.255.255

Класс C: 192.168.0.0 – 192.168.255.255

Как скачать (Утилиту / Прошивку)?

Последние версии драйверов, программного обеспечения, прошивок и руководств пользователя можно скачать через Центр загрузок ASUS.

Подробную информацию о Центре загрузок ASUS можно узнать, перейдя по ссылке.