Уязвимость BlueBorne в протоколе Bluetooth затрагивает миллиарды устройств

Исследователи из компании Armis обнаружили восемь критичных уязвимостей в реализациях Bluetooth. Уязвимости получили следующие CVE: CVE-2017-0781, CVE-2017-0782, CVE-2017-0783, CVE-2017-0785 (Android); CVE-2017-1000251, СVE-2017-1000250 (Linux); CVE-2017-8628 (Windows). Устройства на iOS пока не получили CVE-идентификатора. Все уязвимости объединены под общим названием: BlueBorne.

Вектор атаки BlueBorne может потенциально повлиять на все устройства с возможностями Bluetooth, которых более чем 8,2 миллиарда. Bluetooth является ведущим и наиболее распространенным протоколом для ближней связи и используется всеми устройствами — от обычных компьютеров и мобильных устройств до устройств IoT, таких как телевизоры, часы, автомобили и медицинские приборы.

Вектор атаки BlueBorne не требует взаимодействия с пользователем, совместим со всеми версиями программного обеспечения и не требует каких-либо предварительных условий или конфигурирования активного Bluetooth. Устройства с поддержкой Bluetooth постоянно ищут входящие соединения с любых устройств, а не только те, с которыми они были сопряжены. Это делает BlueBorne одной из самых опасных атак, обнаруженных за последние годы, и позволяет злоумышленнику успешно атаковать устройство.

Три из восьми уязвимостей BlueBorne оцениваются как сверхкритичные и позволяют злоумышленникам получить полный контроль над устройством.

Техническое описание атаки доступно здесь.

Найдена первая малварь для Android, атакующая пользователей через Toast-уведомления

Рекомендуем почитать:

Xakep #297. Язык самолетов

- Содержание выпуска

- Подписка на «Хакер» -60%

В сентябре 2017 года специалисты компании Palo Alto Networks рассказали об интересной технике атак, на создание которой их вдохновила другая проблема Android-устройств, носящая поэтичное название «Плащ и кинжал». Тогда эксперты Palo Alto Networks предложили концепт атаки, которая основывается на эксплуатации всплывающих уведомлений (Toast messages). Обычно такие сообщения «живут» совсем недолго и появляются внизу экрана устройства. Эти быстро исчезающие уведомления используются многими приложениями, к примеру, Gmail подтверждает таким способом отправку писем.

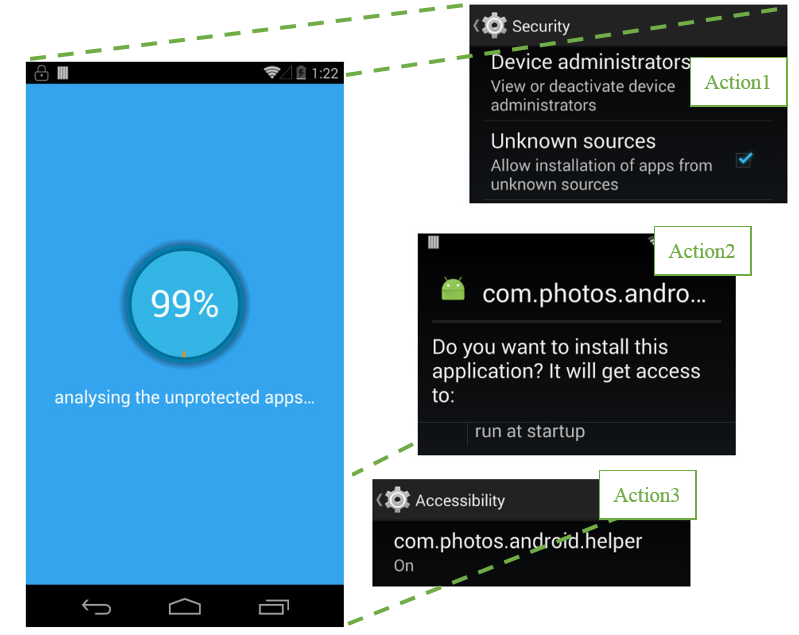

Такие уведомления появляются поверх окон любых приложений, и для этого даже не приходится задействовать функцию Draw on top. По сути, атакующему достаточно убедить жертву установить вредоносное приложение. Затем злоумышленник может запросить правда администратора или доступ к Accessibility service, но эти запросы будут подаваться жертве как кастомные всплывающие уведомления (за которыми на самом деле будут скрываться кнопка). Специалисты Palo Alto Networks отмечали, что появление таких уведомлений можно зациклить, то есть маскировка преступников может держаться столько, сколько потребуется.

Данная проблема получила идентификатор CVE-2017-0752 и была официально устранена в том же месяце. Но, к сожалению, экосистема Android по-прежнему сильно фрагментирована, то есть множество устройств не получили и никогда не получат патча для описанной проблемы. А концепт атаки, придуманный специалистами, не могли не заметить злоумышленники.

Специалисты компании Trend Micro сообщили, что им удалось обнаружить первую малварь, которая использует Toast Overlay для атак на практике. Вредонос получил имя ToastAmigo и был найден в составе двух приложений в официальном каталоге Google Play. Оба вредоносных приложения назывались Smart AppLocker и позволяли задать PIN-код для запуска отдельных программ на устройстве.

После запуска зараженного приложения, ToastAmigo инициировал атаку с использованием всплывающих уведомлений, отображая огромное уведомление, закрывающее весь экран и демонстрирующее фальшивый интерфейс приложения. На самом деле под этой фальшивкой скрывались запросы на получение доступа к Android Accessibility. Обманутые пользователи полагали, что нажимали на кнопки интерфейса, но на самом деле лишь выдавали новые права малвари.

Если атака удавалась, ToastAmigo устанавливал на устройство еще одно приложение, которое исследователи назвали AmigoClicker. Данный вредонос – это обычная адварь, которая устанавливает прокси и загружает рекламу, принося своим операторам финансовую выгоду. Однако также AmigoClicker способен собирать информацию об аккаунтах Google, нажимать на кнопки в системных диалогах, скликивать рекламу в Facebook, а также оставлять самому себе положительные отзывы в Google Play.

В настоящее время оба вредоноса уже удалены из официального каталога приложений.

Новая атака наложением тостов на устройствах Android

Эксперты по мобильной безопасности из Palo Alto Networks сообщили о новой атаке на устройства Android, в которой используются уведомления Toast, чтобы помочь вредоносному ПО получить административный доступ или права на службу специальных возможностей Android. Эта атака часто используется для захвата устройств Android пользователя. Это не новость, поскольку в последние несколько лет большинство ведущих вредоносных программ для Android используют ту же технику для управления устройством пользователя.

Этот метод заключается в том, чтобы во время установки приложения обмануть пользователей, чтобы предоставить ему разрешение на отображение или доставку контента поверх других приложений с использованием разрешения «Рисовать поверх». Как только вредоносным приложениям предоставляется разрешение, они пользуются этим, отображая на экране навязчивые всплывающие окна и прося пользователей подтвердить какое-либо сообщение или предпринять какие-либо действия. Когда на самом деле происходит то, что приложение запрашивает доступ к службе специальных возможностей Android, а затем использует разрешение «Рисовать поверх» для доставки поддельных сообщений поверх кнопки «Активировать». Вредоносные приложения также будут использовать ту же тактику «рисовать сверху» для доставки поддельных сообщений или содержимого поверх всплывающего окна, которое используется для предоставления прав администратора вредоносного ПО.

Этот вид уловок был известен и использовался в живых атаках в течение примерно двух лет, но совсем недавно был впервые подробно объяснен в исследовательской статье под названием «Cloak & Dagger», которое сегодня используется для полного описания процедуры атаки. . Эксперты по мобильной безопасности из Пало-Альто заявили, что эта исследовательская работа помогла им увидеть другие способы проведения атак Cloak & Dagger. По мере того, как они вникали в это, они получали сообщения Toast, которые представляют собой кратковременные всплывающие окна, которые появляются в нижней части экрана. Многие приложения, а также ОС Android используют это уведомление для отображения самозатухающих сообщений. Например, те, которые появляются, когда Gmail подтверждает отправку сообщения или когда пользователь подключается к сети Wi-Fi. На скриншоте ниже показан пример самозатухающего сообщения.

По мнению экспертов Пало-Альто, эти тост-сообщения могут быть использованы для выполнения одного из вариантов атаки Cloak & Dagger. Многие злоумышленники пользуются сообщениями Toast, поскольку они по сути появляются над любыми приложениями и на самом деле не требуют, чтобы вредоносное приложение получало разрешение «Рисовать поверх» во время процесса установки.

Все, что нужно сделать злоумышленникам, — это заставить пользователей установить вредоносное приложение на свое устройство, а затем запросить административный доступ или права на службу специальных возможностей, но скрыть или замаскировать кнопки подтверждения и другой текст описания с помощью настраиваемых тост-сообщений. Таким образом, вместо того, чтобы видеть кнопку «Активировать», злоумышленники используют всплывающие сообщения, чтобы на кнопке отображалось «Продолжить».

По словам Кристофера Бадда, старшего менеджера по кибербезопасности, «Атака Toast требует меньшего количества явных действий пользователя для использования, а также может быть использована приложениями, которые не поступают из Google Play. В совокупности они делают эту уязвимость более жизнеспособной для возможных атак ».

Исследователи из Пало-Альто заявили, что все версии Android, кроме Android 8.0 Oreo, уязвимы для такого рода оверлейных атак. Они также сообщили о проблеме в Google к концу мая, на что они ответили, заявив, что требуют, чтобы приложения, использующие сообщения Toast, запрашивали разрешение «Рисовать сверху», как и все остальные.

Эта конкретная проблема отслеживается, поскольку CVE-2017-0752 был исправлен недавно во вторник, когда Google выпустил бюллетень по безопасности Android за сентябрь 2017 года. Таким образом, можно с уверенностью сказать, что все версии ОС Android, которые получили исправления безопасности от сентября 2017 года, защищены от оверлейных атак Toast.

почему не могу удалить выявленные угрозы ?

Отправлено 16 Август 2018 — 10:47

друзья , у меня на телефоне программа обнаружила 3 угрозы

приложение пишет чтобы их обезвредить , требуется наличие на устройстве root-доступа

что нужно сделать не пойму

#2  olenka6710

olenka6710

olenka6710

Отправлено 16 Август 2018 — 10:47

olenka6710, Ольга

#3  Robiks

Robiks

Отправлено 16 Август 2018 — 17:55

Если не можете удалить угрозы, значит они встроены прошивку. Удалить их можно только при использовании рут-прав или перепрошивки на кастом. Также можно попробовать файрвол.

#4  Sergey Bespalov

Sergey Bespalov

Sergey Bespalov

Отправлено 17 Август 2018 — 12:53

olenka6710, Нужно получить права рут. На разных телефонах работают разные способы получения прав.

Посмотрите эту тему:

#5  saratcyn

saratcyn

Отправлено 12 Сентябрь 2018 — 14:20

Дабы не плодить темы.

Dr.web обнаружил вирусы:

Они находятся в разделе «Уязвимости» и не удаляются, при нажатии на название вируса открывается его описание и ссылка на ваш сайт с более подробным описанием вируса ,больше никаких действий сделать нельзя.

Откатил до заводских настроек, ничего не изменилось.

Подскажите как удалить вирусы (рут есть)?

#6  Lvenok

Lvenok

Отправлено 12 Сентябрь 2018 — 15:06

Здравствуйте!

Дабы не плодить темы.

Dr.web обнаружил вирусы:

Pendinglntent(CVE-2014-8609)

Toast Overlay(CVE-2017-0752)

Janus(CVE-2017-13156)

Они находятся в разделе «Уязвимости» и не удаляются, при нажатии на название вируса открывается его описание и ссылка на ваш сайт с более подробным описанием вируса ,больше никаких действий сделать нельзя.

Откатил до заводских настроек, ничего не изменилось.

Подскажите как удалить вирусы (рут есть)?

Здравствуйте.

Это не вирусы, это уязвимости! Они устраняются только установкой обновлении на прошивку. За обновлениями обращаться к производителю устройства.

#7  saratcyn

saratcyn

Отправлено 12 Сентябрь 2018 — 15:23

После отката ставил последнюю прошивку

#8  saratcyn

saratcyn

Отправлено 12 Сентябрь 2018 — 15:38

Так как устранить уязвимости? Подскажите пожалуйста!

#9  AndreyKa

AndreyKa

Отправлено 12 Сентябрь 2018 — 15:42

Так как устранить уязвимости? Подскажите пожалуйста!

Если новые прошивки не выпускают, то покупкой нового смартфона.

#10  saratcyn

saratcyn

Отправлено 12 Сентябрь 2018 — 18:12

Если новые прошивки не выпускают, то покупкой нового смартфона.

Сомневаюсь в Вашей компетентности.

#11  sergeyko

sergeyko

Отправлено 12 Сентябрь 2018 — 18:16

Если новые прошивки не выпускают, то покупкой нового смартфона.

Сомневаюсь в Вашей компетентности.

И все-таки, против лома нет приема, а кратчайшее расстояние между двумя точками — прямая.

Либо новые прошивки, либо ой.

Sergey Komarov

R&D www.drweb.com

#12  saratcyn

saratcyn

Отправлено 12 Сентябрь 2018 — 18:24

Тогда любой новый телефон не застрахован от тех же проблем. И сколько их придётся поменять?

#13  maxic

maxic

Keep yourself alive

Отправлено 12 Сентябрь 2018 — 19:06

saratcyn, если покупать телефон от нормального брэнда, то вероятность проблем с вирусами в прошивке стремится к нулю. А в подвальном китае сейчас чуть ли не в каждой первой модели напихано дряни производителем.

#14  saratcyn

saratcyn

Отправлено 12 Сентябрь 2018 — 19:34

Тело Meizu M3 note, покупал в 16-м году до этого проблем не замечал. Прошивался регулярно по мере выхода прошивок. С месяц назад поймал вирус — стали приходить СМС о платных подписках на разную дрянь. Антивирусом не пользовался, стоял в прошивке родной им и проверялся. Поставил Dr.web, он обнаружил эти уязвимости, СМСки всё равно приходили. Тогда откатился до заводских. Уязвимости остались, СМСки пропали, поставил последнюю прошивку с оф.сайта уязвимости остались.

#15  Lvenok

Lvenok

Отправлено 12 Сентябрь 2018 — 19:37

Тело Meizu M3 note, покупал в 16-м году до этого проблем не замечал. Прошивался регулярно по мере выхода прошивок. С месяц назад поймал вирус — стали приходить СМС о платных подписках на разную дрянь. Антивирусом не пользовался, стоял в прошивке родной им и проверялся. Поставил Dr.web, он обнаружил эти уязвимости, СМСки всё равно приходили. Тогда откатился до заводских. Уязвимости остались, СМСки пропали, поставил последнюю прошивку с оф.сайта уязвимости остались.

Хмм. 16 год возможно производитель уже «забил» на обновки для него. Напишите производителю что ответят.

Еще вариант — альтернативные прошивки.

#16  saratcyn

saratcyn

Отправлено 12 Сентябрь 2018 — 20:01

Читал 4pda, прошивка моя на данный момент самая актуальная и стабильная. Да и производитель забил. Альтернативы тоже нет. Может ещё раз откатиться

#17  maxic

maxic

Keep yourself alive

Отправлено 12 Сентябрь 2018 — 20:11

У мейзу с альтернативными прошивками — обычно плохо, Поэтому только кушать то, что дал вендор. И если он не выпускает заплаток для ОС, то и взять их неоткуда. Только смириться.

#18  saratcyn

saratcyn

Отправлено 12 Сентябрь 2018 — 20:17

Вообще на сколько опасны эти уязвимости?

#19  maxic

maxic

Keep yourself alive

Отправлено 12 Сентябрь 2018 — 20:20

saratcyn, опасны. при сочетании условий. Читайте описания к ним. Однако «там, где я ничего не могу — я ничего не хочу». Смысл портить себе нервы из-за того, что изменить нельзя?

#20  saratcyn

saratcyn

Отправлено 12 Сентябрь 2018 — 20:35

В принципе я особо не переживаю, просто сегодня решил заняться этим вопросом.

Читают тему: 0

0 пользователей, 0 гостей, 0 скрытых

Ответить на цитированные сообщения Очистить

- Dr.Web forum

- → Русские форумы

- → Dr.Web для Android

- → Помощь по лечению

- Privacy Policy

- Terms & Rules ·

- Сменить тему

- Doctor Web mobile

- Doctor Web 7.0

- Doctor Web 6.0 (classic)

- Doctor Web 11 (beta)

- RU

- EN

- FR

- RU

- DE

- Отметить все сообщения форума как прочитанные

- Отметить все как прочитанное

- Помощь